Parallelsが悪意のあるインストーラーによるローカル特権昇格の脆弱性を「Parallels Desktop 19 for Mac v19.4.1」で修正したと発表しています。詳細は以下から。

![]()

Parallels International GmbH.は現地時間2024年06月27日、IntelやApple Silicon Mac上でWindowsやLinux, macOS仮想マシンを作成&実行できるの仮想化ソフトウェアParallels Desktop 19 for Macの最新バージョンとなる「Parallels Desktop 19 for Mac v19.4.1」をリリースし、一部、中国のユーザーで発生していた不具合とLabVIEWアプリで発生していた不具合を修正したと発表しましたが、

Parallels Desktop 19.4.1 updates summary

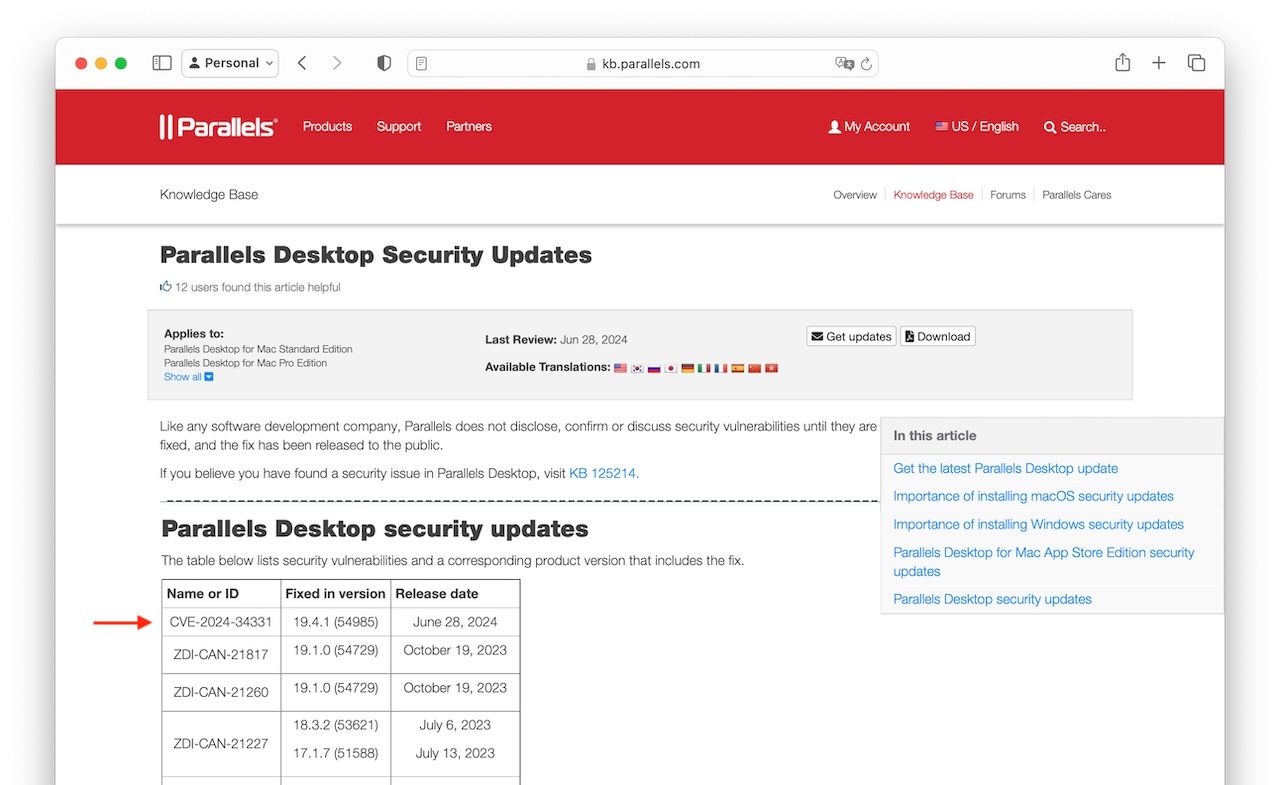

06月28日に、サポートページParallels Desktop Security Updatesをアップデートし、Parallels Desktop 19 for Mac v19.4.1では、不具合修正に加え、ローカル権限昇格の脆弱性「CVE-2024-34331」を修正したと発表しています。

CVE-2024-34331

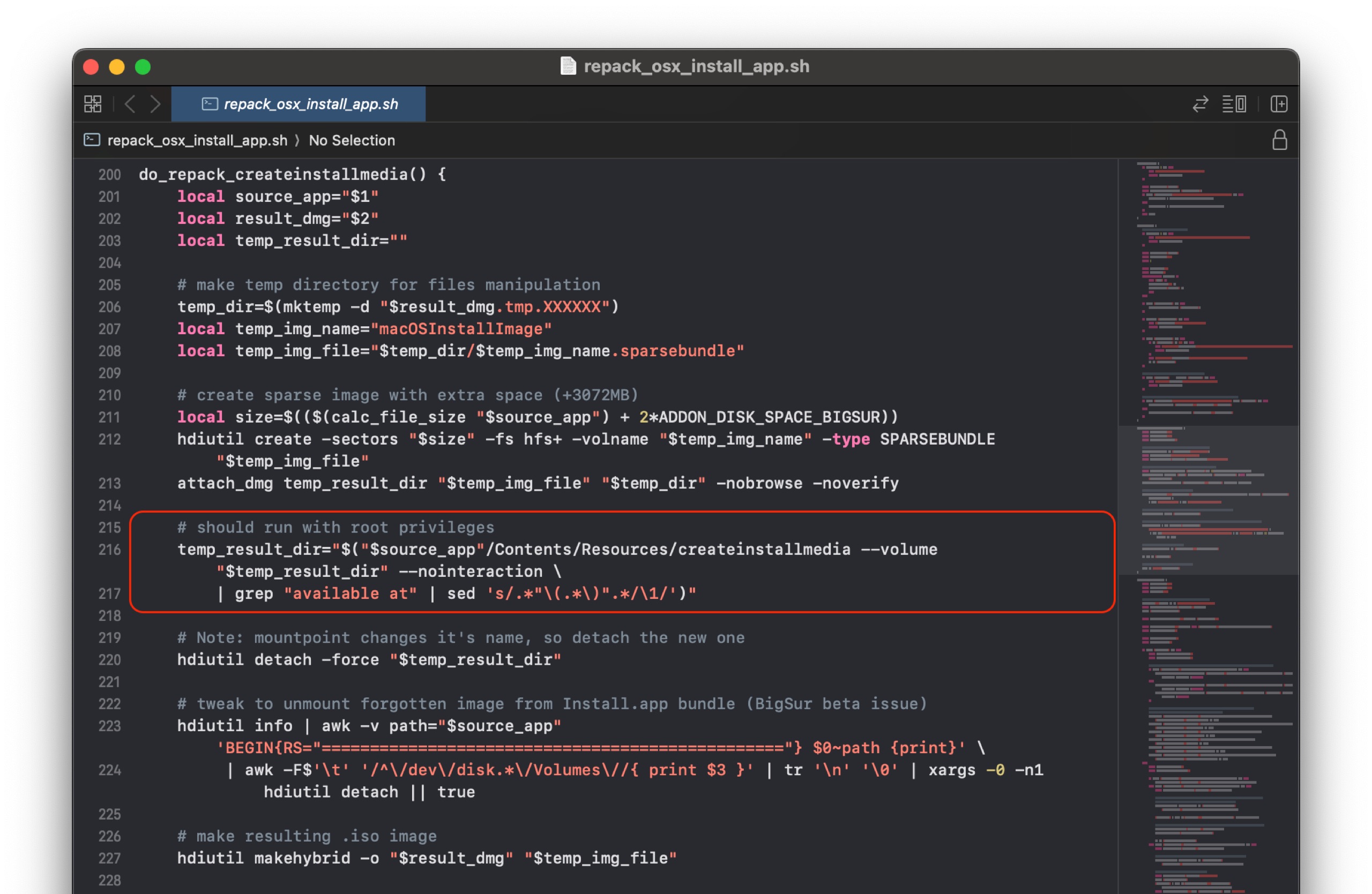

この脆弱性はx86 PCでmacOSを動作させることができるOpenCore Vanillaなどの開発を行っているカナダのMykola Grymalyuk(@khronokernel)さんが発見したもので、通常、Parallels DesktopはIntel MacでmacOS VMを作成する際にmacOSインストーラー内にある「createinstallmedia」コマンドを利用しますが、ParallelsはmacOSのインストーラーを信用しcreateinstallmediaを利用するスクリプトに署名検証が無かったことが原因で発生したそうで、

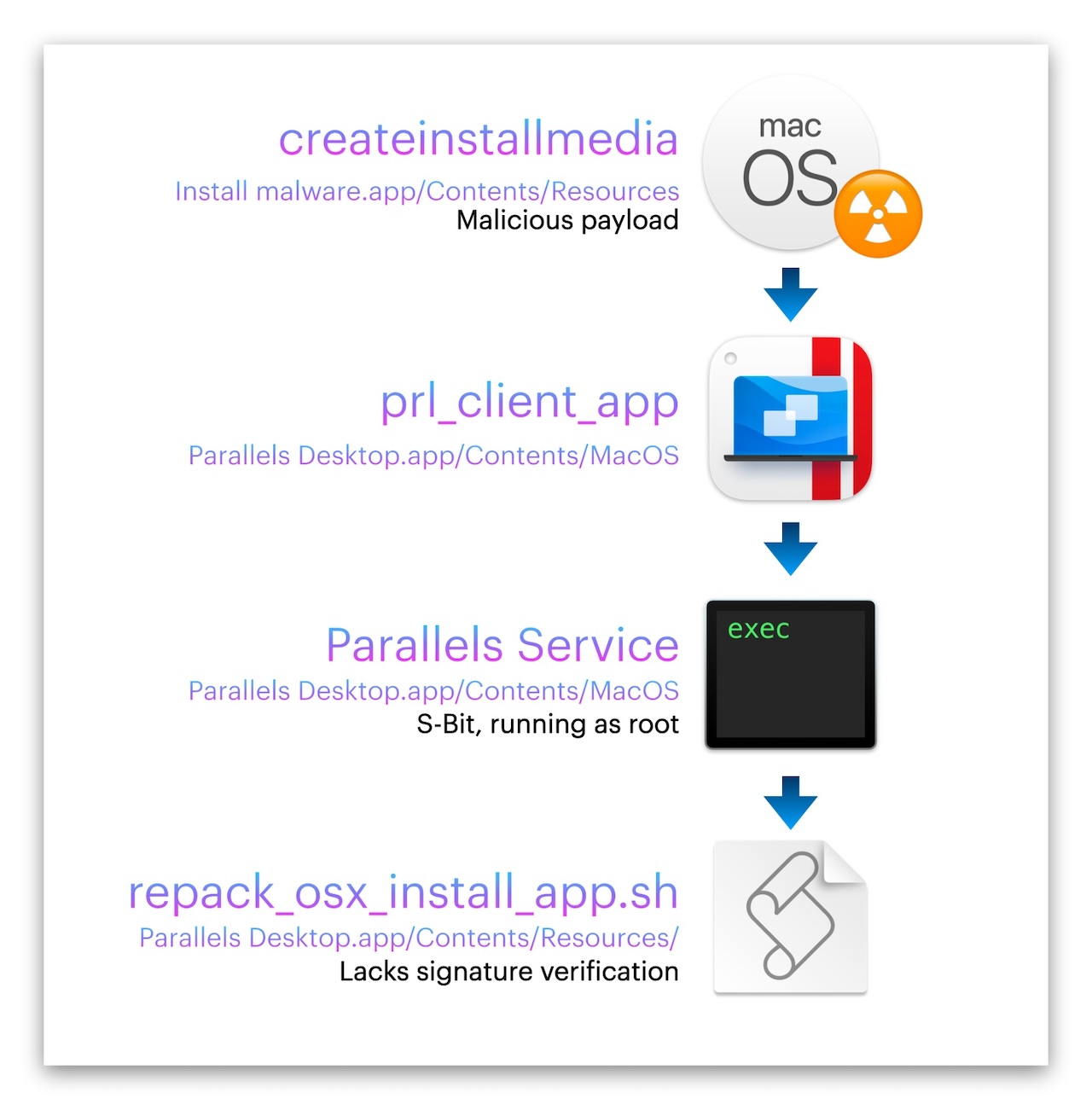

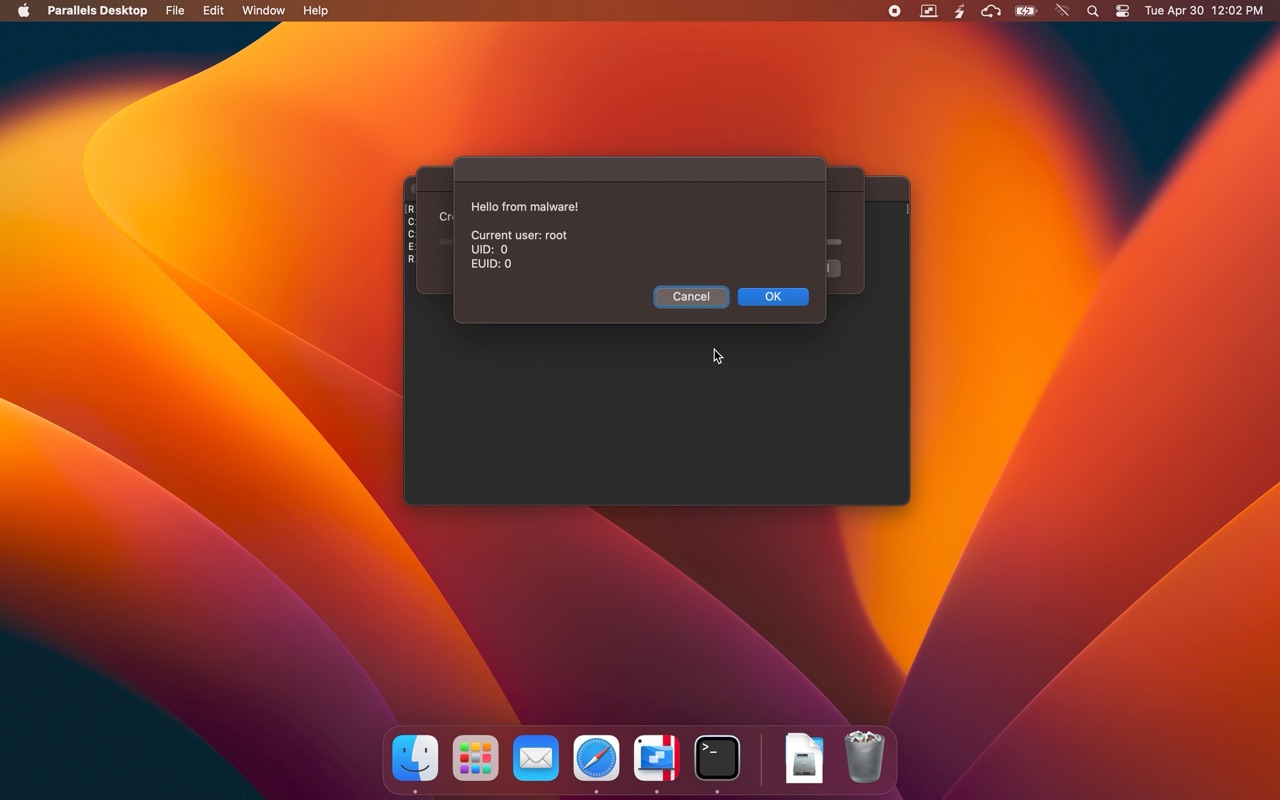

以下のようなステップで、悪意のあるコードがroot権限で実行される可能性があり、GrymalyukさんはParallels Desktop経由でmacOSのroot権限を取得するPoCを公開しています。

- Contents/Resourcesディレクトリに悪意のあるペイロード(malware.app)を含む偽のmacOSインストーラー(Repack)を作成。

- Parallels Desktop.app/Contents/MacOS内のprl_client_appが、偽のmacOSインストーラーを処理。

- Parallels Serviceが、S-Bit(Set-UID bit)を使用してroot権限で実行。

- macOSをインストールする「repack_osx_install_app.sh」が実行されるが、このスクリプトは署名検証を行わない。

Grymalyukさんは、この脆弱性を今年の02月にParallelsに報告し、Parallelsが04月にリリースした「Parallels Desktop 19 for Mac v19.3.1」で修正されたことを確認し、05月30日に詳細とPoCを公開したものの、Parallelsによると、この脆弱性を完全に修正したのは昨日リリースした「Parallels Desktop 19 for Mac v19.4.1」となるそうなので、まだアップデートされていない方は、時間を見つけてアップデートすることをお勧めします。

Hey @khronokernel ,

We appreciate you bringing it up.

The issue has been addressed in the Parallels Desktop 19.4.1 update released yesterday.— Parallels Support (@ParallelsCares) June 28, 2024

- CVE-2024-34331: Parallels Repack Privilege Escalation – Mykola’s blog

コメント