Microsoftが2018年8月リリース「Microsoft AutoUpdate 4.2」からOffice for Mac更新プログラムのインストール方法を「自動的にダウンロードしてインストール」に変更しています。詳細は以下から。

![]()

Microsoftは現地時間2018年08月14日、Office 2016 for Macの月例セキュリティ・アップデートを配信しましたが、Microsoft MVPでOffice for MacのテクニカルサポートをしているWilliam Smithさんによると、

New installs of Office for Mac 16.16 (this month’s release) and higher will install Microsoft AutoUpdate 4.2. Going forward, it will default to Automatically Download and Install.#MacAdmins, if you need to manage this, the best method is use a configuration profile. pic.twitter.com/a73xyRRkGE

— William Smith (@meck) 2018年8月15日

Microsoftは同時にOffice 2016 for Macの更新プログラムを確認からダウンロード、インストールまでを行う「Microsoft AutoUpdate v4.2 (以下、MAU v4.x)」をリリースしており、このバージョンからは更新プログラムのインストール方法がデフォルトで「自動的にダウンロードしてインストール」に変更されていそうです。

変更は新規インストールのみ

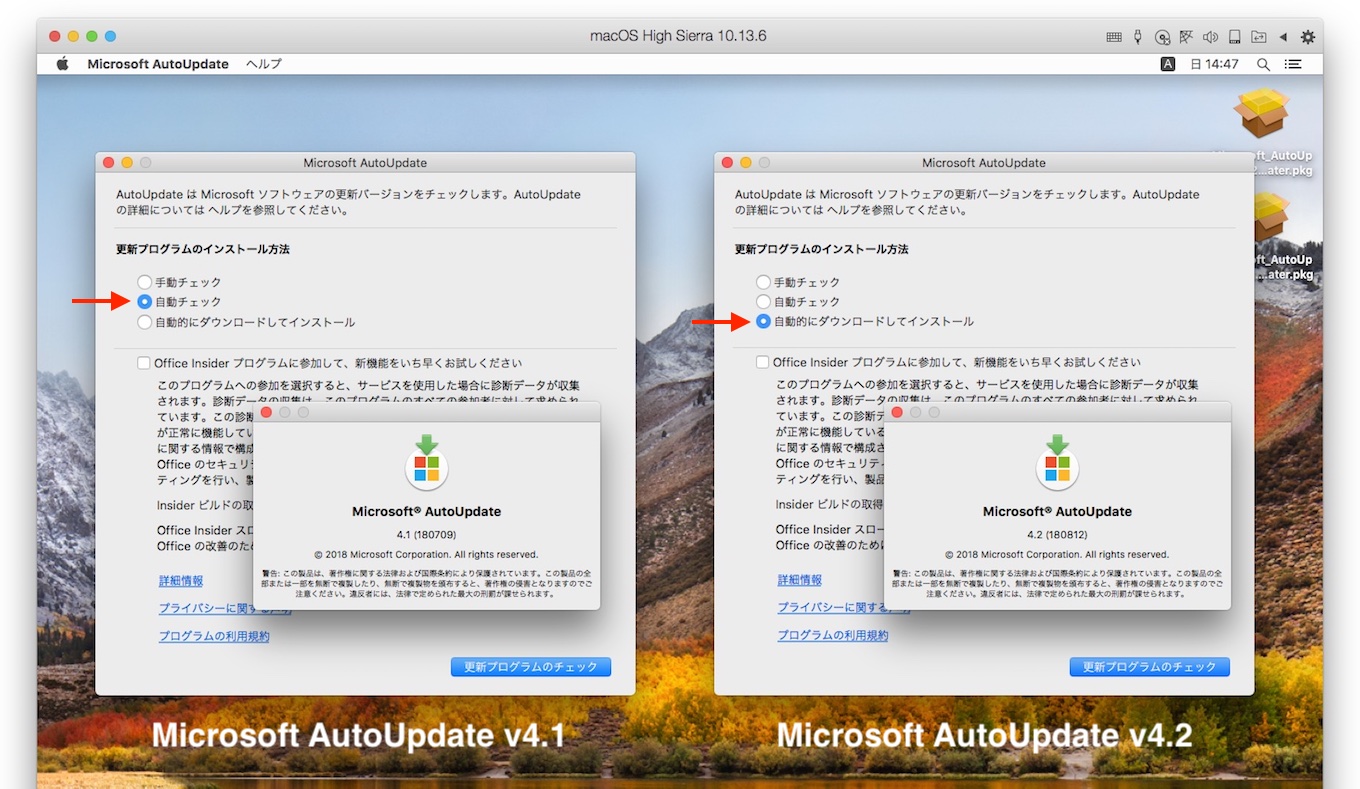

確認してみたところMAU v4.1(下図:左)では更新プログラムのインストール方法が「自動チェック」に設定され、更新プログラムがあると通知をしてくれたMAUが、v4.2では(下図:右)デフォルトで「自動的にダウンロードしてインストール」に設定されていました。

この変更はMAU v4.2以降を新規インストールした場合から適用されるそうで、MAU v4.1からv4.2へアップデートした場合は v4.1の「自動チェック」設定がそのまま引き継がれていましたが、今後Macを刷新されるユーザーが最新のOffice for Macをダウンロード&インストールする場合はMAUの設定が「自動的にダウンロードしてインストール」になり、ユーザーの知らぬ間アップデートがダウンロードされ、アプリを再起動後にアップデートが適用される事も考えられ、

Yes. Microsoft AutoUpdate has been using a privileged helper tool for installing updates without requiring an administrator to enter credentials since version 3.6.

— William Smith (@meck) 2018年8月17日

MAUはv3.6からシステム管理者の許可が必要無い“Privileged Helper App“となっているので、システム管理者の方は注意してください。

おまけ

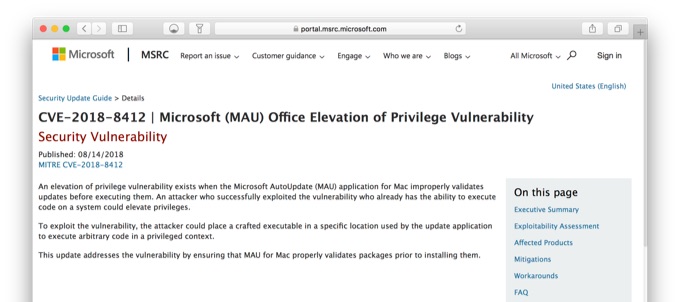

また、Microsoftは同日のアップデートでMAUの権限昇格型脆弱性CVE-2018-8412を修正したと発表しているので、まだアップデートが済んでいない方はアップデートをお勧めします。

CVE-2018-8412 | Microsoft (MAU) Office Elevation of Privilege Vulnerability

An elevation of privilege vulnerability exists when the Microsoft AutoUpdate (MAU) application for Mac improperly validates updates before executing them. An attacker who successfully exploited the vulnerability who already has the ability to execute code on a system could elevate privileges.

To exploit the vulnerability, the attacker could place a crafted executable in a specific location used by the update application to execute arbitrary code in a privileged context.

This update addresses the vulnerability by ensuring that MAU for Mac properly validates packages prior to installing them.

CVE-2018-8412 | Microsoft (MAU) Office Elevation of Privilege Vulnerability

コメント