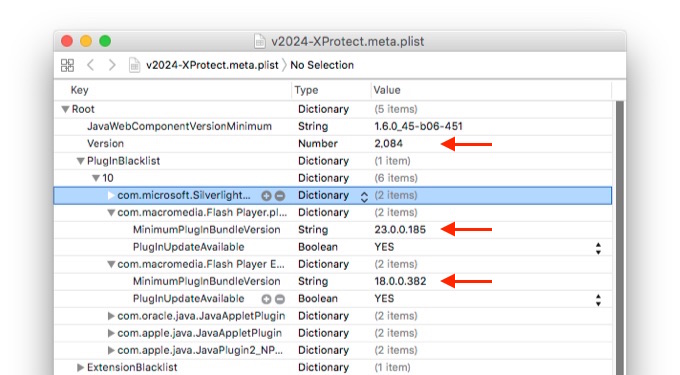

AppleがmacOSの「XProtect」をv2084へ更新し、悪意のある攻撃者によりシステムが操作される恐れのある古いFlash Playerをブロックしています。詳細は以下から。

![]()

Adobeは現地時間2016年10月11日、Adobe Flash Playerの脆弱性12件(APSB16-32)を修正したAdobe Flash Player v23.0.0.185およびESR v18.0.0.382をリリースしました。この中には悪意のある攻撃者によりシステムが操作される恐れのある脆弱性などが存在すると発表されていますが、

#PatchTuesday – #Security updates available for #Adobe #Flash Player: https://t.co/LOJT8kiinM

— AdobeSecurity (@AdobeSecurity) 2016年10月11日

概要

アドビシステムズ社の Adobe Flash Player に、ウェブを閲覧することで DoS 攻撃や任意のコード(命令)を実行される可能性がある脆弱性(APSB16-32)が存在します。

これらの脆弱性を悪用された場合、アプリケーションプログラムが異常終了したり、攻撃者によってパソコンが制御されたりして、様々な被害が発生する可能性があります。

アドビシステムズ社からは、「攻撃対象になるリスクが比較的に高い脆弱性」としてアナウンスがされているため、至急、修正プログラムを適用して下さい。Adobe Flash Player の脆弱性対策について(APSB16-32)(CVE-2016-6992等):IPA 独立行政法人 情報処理推進機構

Appleは現地時間13日、このFlash Playerの実行をmacOS(Safari)上で抑制するため、ウィルス定義データベースXProtectをv2084へアップデートし、それ以前のFlash Playerが実行された場合プラグインを自動的にブロックし、警告を表示するとしたサポートドキュメントを公開しています。

アップデート履歴

2016年のXProtectアップデート履歴は以下の通りで、macOS SierraではAdobe FlashやQuickTimeといったレガシィープラグインがデフォルトでOFFになっており、このアップデートはOS X 10.9 Mavericks (XProtect v106)など古いOS Xにも配信されています。

- 2016年01月06日:XProtect v2072 (古いFlash PlayerをブロックしXProtectを更新)

- 2016年01月16日:XProtect v2073 (Microsoft Silverlightのブロックを開始)

- 2016年02月07日:XProtect v2074 (ブロックするマルウェアを追加)

- 2016年02月10日:XProtect v2075 (データベースを修正)

- 2016年03月05日:XProtect v2076 (OS X初のランサムウェアKeRangerをブロック)

- 2016年03月29日:XProtect v2077 (マルウェアを追加)

- 2016年04月28日:XProtect v2078 (古いFlash Playerをブロック)

- 2016年05月18日:XProtect v2079 (古いFlash Playerをブロック)

- 2016年06月20日:XProtect v2080 (古いFlash Playerをブロック, YARAが追加)

- 2016年07月08日:XProtect v2081 (マルウェアを追加)

- 2016年09月15日:XProtect v2082 (古いFlash PlayerをブロックしXProtectを更新)

- 2016年09月20日:XProtect v2083 (macOS Sierraへ対応)

- 2016年10月13日:XProtect v2084 (古いFlash Playerをブロック)

XProtectは自動的にアップデートが行われますが、強制アップデートおよびGatekeeperのバージョンの確認は以下のコマンドで行うことが可能です。

- XProtectのバージョンの確認 (Yosemite以前)

defaults read /System/Library/CoreServices/CoreTypes.bundle/Contents/Resources/XProtect.meta Version

defaults read /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XProtect.meta Version

defaults read /private/var/db/gkopaque.bundle/Contents/Info.plist CFBundleShortVersionString

sudo softwareupdate --background-critical

コメント