AppleはmacOS 10.12.6およびiOS 10.3.3アップデートでBroadcom Wi-Fiチップで任意のコードが実行されてしまう可能性のあるBroadpwn脆弱性を修正したと発表しています。詳細は以下から。

![]()

Appleは本日、Appleデバイス向けに「macOS Sierra 10.12.6」や「iOS 10.3.3」アップデートなどの提供を開始しましたが、これらのアップデートではBroadcomのWi-Fiチップ「BCM43xx」シリーズで任意のコードが実行されてしまう脆弱性CVE-2017-9417、通称”Broadpwn”が修正されたそうです。

Crashing phones with Wi-Fi : Exploiting nitayart's Broadpwn bug (CVE-2017-9417) : https://t.co/FsHeYlb9qu , Part 1 : https://t.co/qA2m7ZrAbz

— Binni Shah (@binitamshah) 2017年7月14日

Wi-Fi

- Available for: macOS Sierra 10.12.5 / iPhone 5 and later, iPad 4th generation and later, and iPod touch 6th generation

- Impact: An attacker within range may be able to execute arbitrary code on the Wi-Fi chip

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2017-9417: Nitay Artenstein of Exodus Intelligence

About the security content of macOS Sierra 10.12.6, Security Update 2017-003 El Capitan, and Security Update 2017-003 Yosemite – Apple Support,About the security content of iOS 10.3.3 – Apple Support

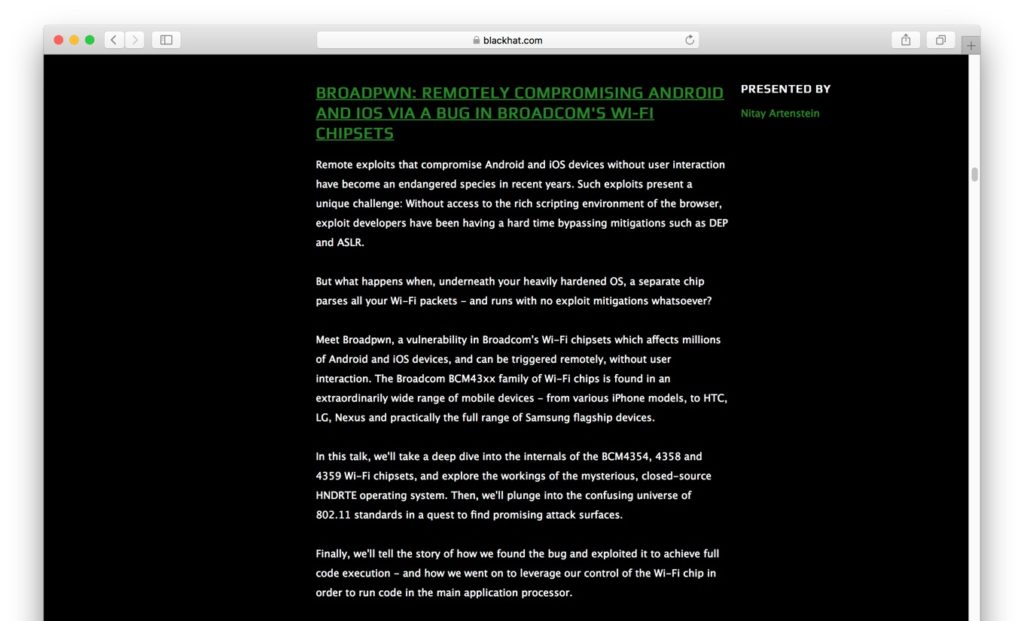

Broadpwnはセキュリティ研究者のNitay Artensteinさんによって発見され、iPhoneやHTC, LG, Nexus, Samsungのフラグシップデバイスに採用されているBroadcomのBCM43xx Wi-Fiチップ上で任意のコードを実行出来てしまうというもので、詳細は7月22~27日にラスベガスで開催されるBlack Hat 2017で公開される予定となっています。

TLDR

Broadpwn is a heap overflow on Broadcom Wi-Fi chips. It’s triggered when a device receives a WME (Quality-of-Service) information element with a malformed length from a connected network. Scanning for networks without connecting doesn’t seem to trigger the bug.A cursory analysis of @nitayart's Broadpwn bug (CVE-2017-9417) – Boosterok

Broadpwnのベースは今年4月にGoogle Project Zeroが公開したCVE-2017-6975の様で、BroadcomのWi-Fiチップ(SoC)をヒープ・オーバーフローさせクラッシュさせられる事などが検証されているので、興味のある方はチェックしてみて下さい。

- JVNDB-2017-004617 – JVN iPedia

- A cursory analysis of @nitayart's Broadpwn bug (CVE-2017-9417) – Boosterok

コメント