macOSのGatekeeperをNFS共有とシンボリックリンクを利用してバイパスする脆弱性を使ったマルウェア「OSX/Linker」が確認されたそうです。詳細は以下から。

![]()

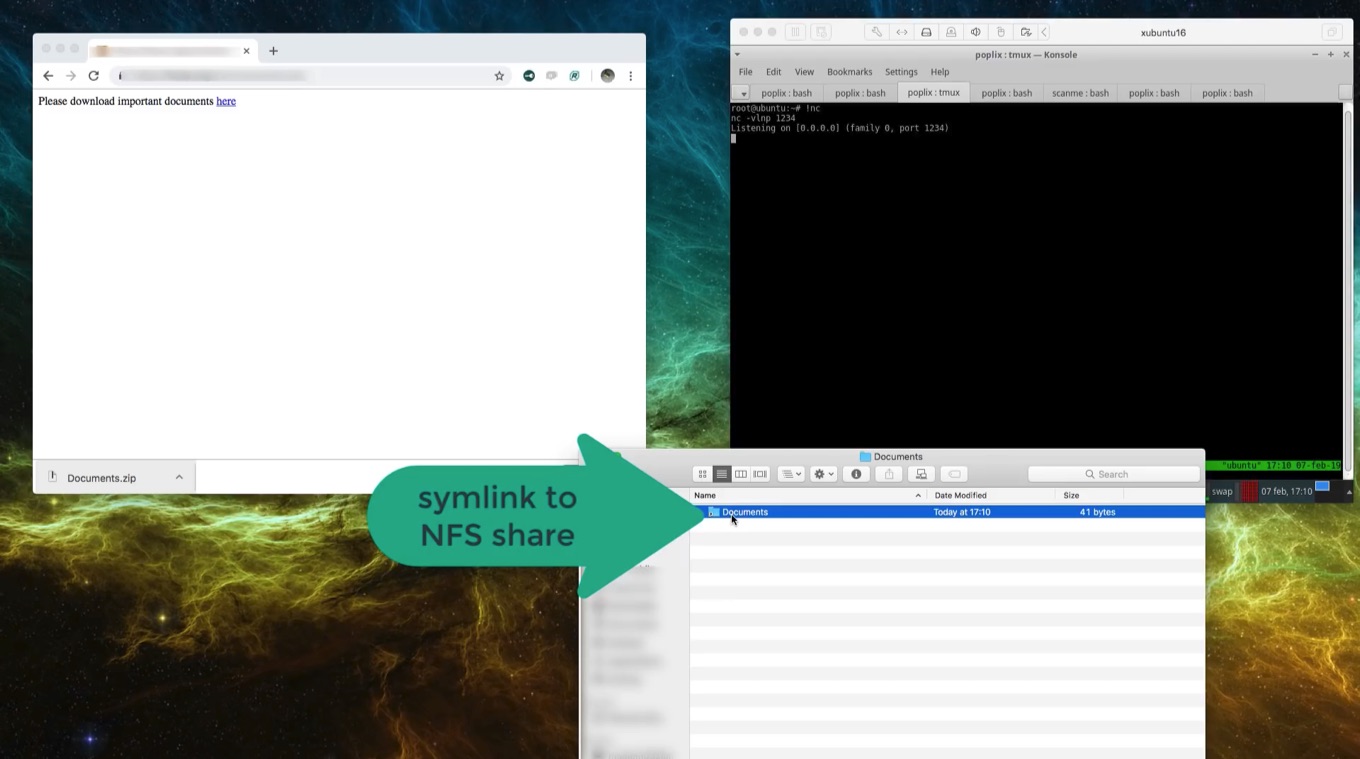

2019年05月、イタリアのCeo and Senior Security ResearcherでTorブラウザなどの脆弱性を研究しているセキュリティ研究者のFilippo Cavallarinさんが、macOSのGatekeeperが外部ドライブやネットワーク共有(NFS)ボリュームを安全な場所(Safe locations)と位置づけていることを発見し、

悪意のある攻撃者がユーザーにダウンロードさせるzipファイルにNFSボリュームまでのシンボリックリンクを加え、ユーザーをNFSボリュームに誘導させることで非署名のアプリをGatekeeperをバイパスして起動することができると発表しましたが、

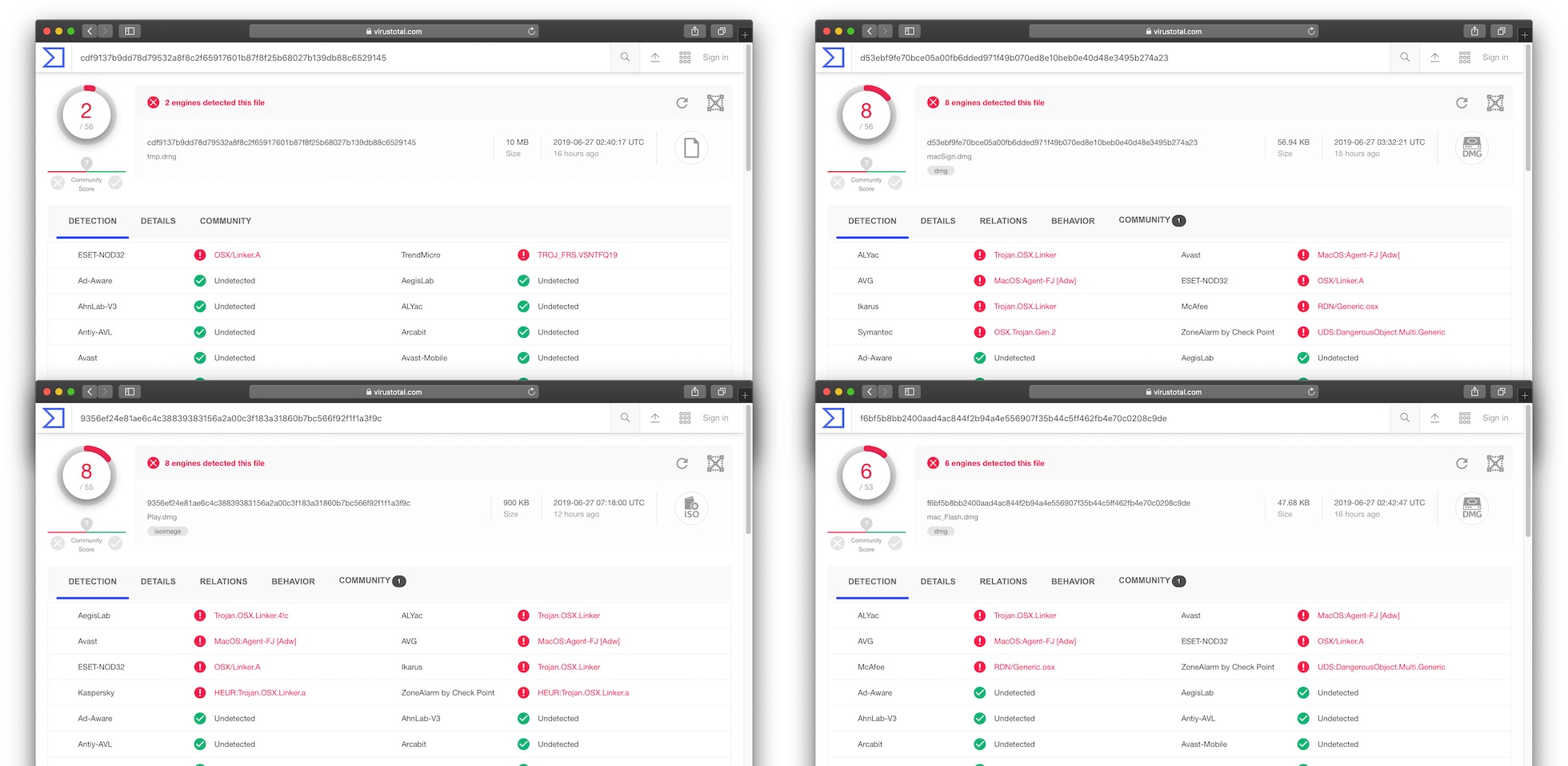

IntegoのMalware research teamは06月06日、この脆弱性を利用したマルウェア4検体がVirusTotal上にアップロードされていることを確認したそうです。

Last week, Intego researchers discovered new Mac malware, OSX/Linker, that attempts to leverage a recently disclosed zero-day flaw in macOS’ Gatekeeper protection.[…]Intego observed four samples that were uploaded to VirusTotal on June 6, seemingly within hours of the creation of each disk image, that all linked to one particular application on an Internet-accessible NFS server.

OSX/Linker: New Mac malware attempts zero-day Gatekeeper bypass – The Mac Security Blog

Integoはこれを「OSX/Linker」と名付け検体を調査したところ、OSX/LinkerはApple Disk Image format(.dmg)形式で、中にはネットワーク接続可能なNFSサーバーにリンクされたアプリケーションが含まれていたそうですが、NFSサーバーには悪意のあるアプリケーションはホストされていなかったため、OSX/Linkerは現在テスト段階にあるようです。

2019年05~06月のGatekeeperアップデート

- 2019年05月14日 : Gatekeeper Configuration Data v166

- 2019年06月04日 : Gatekeeper Configuration Data v167

- 2019年06月17日 : Gatekeeper Configuration Data v169 (v168はスキップ)

- 2019年06月25日 : Gatekeeper Configuration Data v170

また、OSX/Linkerの1つはSafari向けアドウェア「OSX/Surfbuyer」の亜種を開発したMastura Fenny (2PVD64XRF3)さんのApple Developer IDで署名されており、Appleは既にこの開発者IDを無効にしたそうですが、OSX/Linkerが発見された時点では有効だったそうです。

このマルウェアに利用されている脆弱性はFilippoさんは2019年02月22日にAppleに報告し、Appleから05月15日に修正すると連絡があったものの、その後Appleからのレスポンスがなくなったため、90日後の05月24日に全てが公開されたもので、最新のmacOS 10.14.5 Mojaveでも利用できますが、AppleはWWDC 2019でGatekeeperの機能を拡張し、将来的には未署名のアプリはデフォルトで起動しなくなると発表しているので、それまではセキュリティアップデートで対処すると思われます。

コメント