BitTorrentクライアント「Transmission」を媒介とし広がたMac初の完全なランサムウェア「KeRanger」への対策をまとめました。詳細は以下から。

![]()

本日未明ネットワークセキュリティベンダーPalo Alto Networks, Inc.が公開したランサムウェア「KeRanger」の情報はOS X初のネイティブ ランサムウェアとしてセキュリティ研究者の注目を集めていますが、このランサムウェアは月曜の午前11時からC&Cサーバーへのアクセスが始まるため、共同発見者のXiaoさんは以下の様な対応を勧めています。

People, this is the only time I request your help to spread the news. #KeRanger is designed to start encryption at next Monday morning!

#Transmission just pushed 2.92 update that includes code to detect and to remove the #KeRanger ransomware. Update it before Monday 11:00am.

The first time it executes, KeRanger will create three files “.kernel_pid”, “.kernel_time” and “.kernel_complete” under ~/Library directory and write the current time to “.kernel_time”. It will then sleep for three days. Note that, in a different sample of KeRanger we discovered, the malware also sleeps for three days, but also makes requests to the C2 server every five minutes.

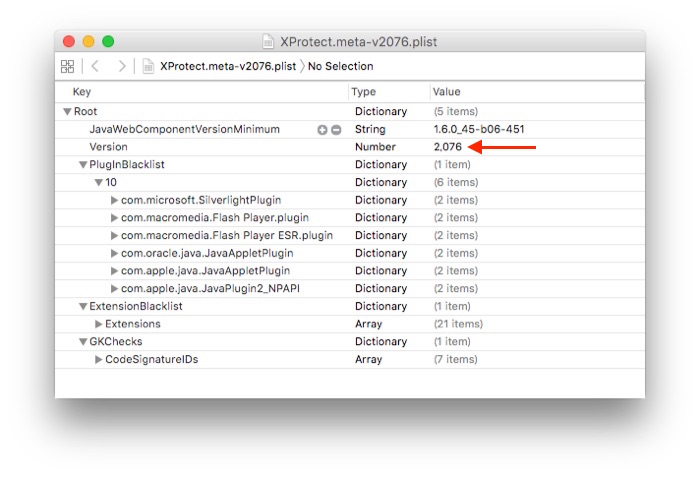

XProtectをv2076へアップデート

Palo Alto Networksはこのランサムウェアを発見した時点でAppleに情報を提供しており、情報の公開もAppleが対策をするまで控えていたため、既にAppleはこのランサムウェアを特定し実行を抑制するためウィルス定義データベース「XProtect」をv2076へアップデートしています。

XProtectは以下のコマンドでバージョンのチェックが可能で、既に自動でアップデートが行われているはずですが、

・XProtect (Yosemiteまで)

defaults read /System/Library/CoreServices/CoreTypes.bundle/Contents/Resources/XProtect.meta Version

・XProtect (El Capitan)

defaults read /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XProtect.meta Version

もし、まだXProtectがアップデートされていない場合はシステム環境設定アプリから[App Store]へ進み、「新しいアップデートをバックグラウンドでダウンロード」と「システムデータファイルとセキュリティアップデートをインストール」オプションを有効にして以下の”softwareupdate”を実行してみてください。(*要:管理者パスワード)

sudo softwareupdate --background-critical

Transmission v2.92以降を利用する

公式Webサイトが改ざんされ、ランサムウェアの媒介となってしまったオープンソースのBitTorrentクライアント「Transmission」は、この事態に対応するためTransmission v2.91以降でKeRangerが作成する実行ファイルや不可視ファイルを削除するルーチンを追加しており、

Everyone running 2.90 on OS X should immediately upgrade to and run 2.92, as they may have downloaded a malware-infected file. This new version will make sure that the “OSX.KeRanger.A” ransomware is correctly removed from your computer.

Users of 2.91 should also immediately upgrade to and run 2.92. Even though 2.91 was never infected, it did not automatically remove the malware-infected file.Transmission – Transmission

実際に試してみましたが、KeRangerが同梱されたTransmission v2.90を実行した後でv2.92を実行することにより、KeRangerが作成したファイルおよびデーモンを全て削除してくれました。

KeRangerは最短で7日月曜日の午前11時よりC&Cサーバーとの通信を行い、MacおよびTime Machine上のファイルを暗号化後、身代金を要求するように設計されており、午後1時の時点で確認したところこの複数のC&Cサーバーはまだ生きているようなので、Transmissionユーザーの方はチェックしてみてください。

関連リンク

- A Fast, Easy and Free BitTorrent Client – Transmission

- New OS X Ransomware KeRanger Infected Transmission BitTorrent Client Installer – Palo Alto Networks Blog

コメント

El Capitanですが、XProtect (El Capitan)のコマンドを実行すると

2016-03-07 23:49:42.357 defaults[4493:2983331]

Domain /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XP does not exist

というエラーになります。XProtect (Yosemiteまで)のコマンドは通るようです。

$ defaults read /System/Library/CoreServices/CoreTypes.bundle/Contents/Resources/XProtect.meta Version

2076

そりゃ

/System/Library/CoreServices/XProtect.bundle/Contents/Resources/XP

なんて存在しませんよと怒られているわけで、たぶんあなたは

defaults read /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XP

と入力している。エラーメッセージもその通りに出た。

>>2

それは>>1もわかってんじゃないの

El CapitanだけどYosemiteのパスにあるのは何故かなって話かと

うちはプリインからEl CapitanだがXProtect.bundleの方に実体があって、

そこからCoreType.bundleの方にシンボリックリンクが貼られてた

アップデートだと元のままとかなのかね