AppleがmacOSのウィルス定義データベース「XProtect」をv2101にアップデートし、古いFlash Player Pluginをブロックしています。詳細は以下から。

![]()

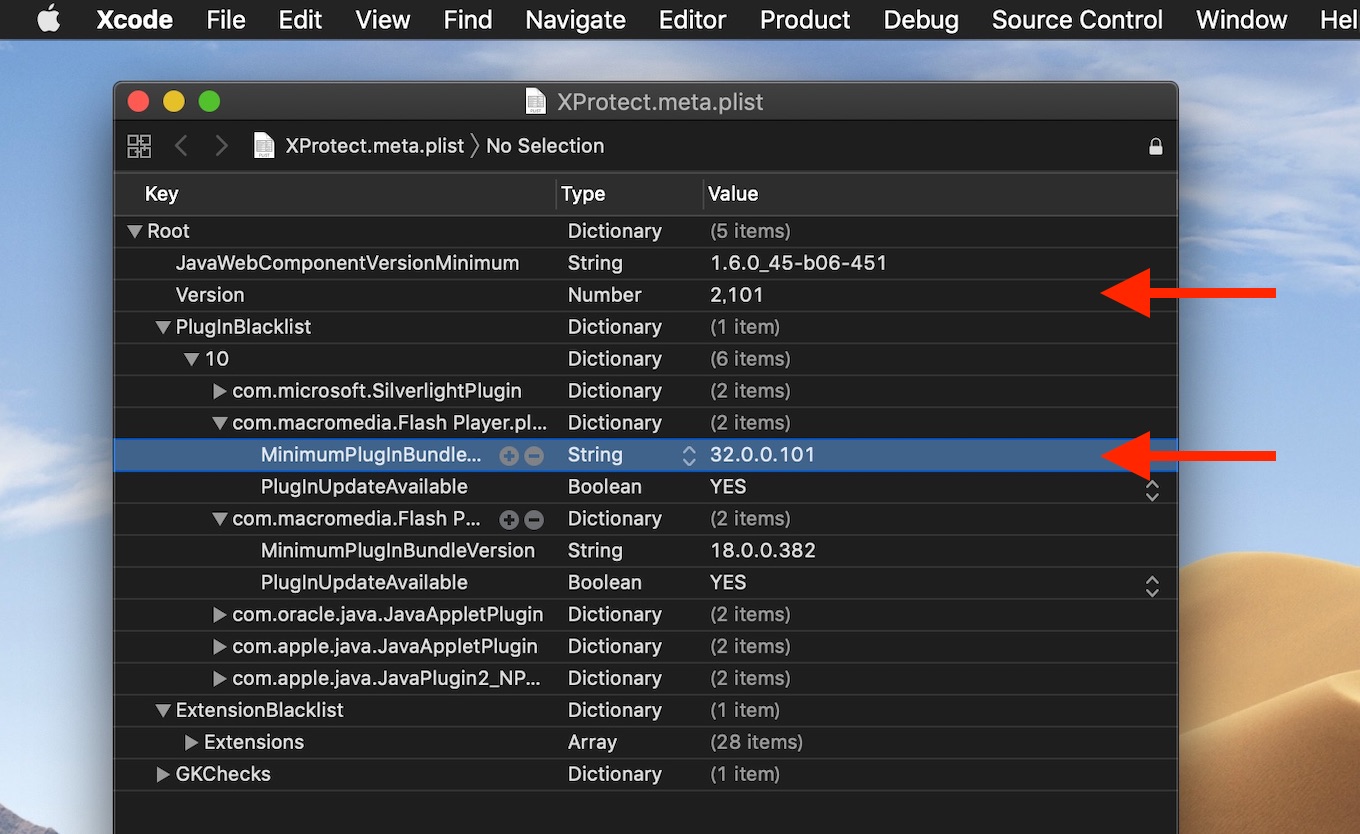

Appleは現地時間2018年12月11日、macOS/OS Xのウィルス定義データベースXProtectをv2101へアップデートし、「Adobe Flash Player v32.0.0.101」より前のバージョンのプラグインを自動的にブロックするように設定しています。

com.macromedia.Flash Player.plugin MinimumPlugInBundleVersion 32.0.0.101

XProtect v2101

XProtect v2101では既に実際の悪用が確認(in the wild)されているリモートから任意のコードが実行される(RCE)危険性のある脆弱性「APSB18-42/CVE-2018-15982」が修正されたFlah Player v32.0.0.101より前のFlash Playerが実行できないようになっています。

New Flash Player zero-day (CVE-2018-15982) used against Russian facility https://t.co/vpDLjgs97s pic.twitter.com/1n4XFvUxyz

— Jérôme Segura (@jeromesegura) 2018年12月5日

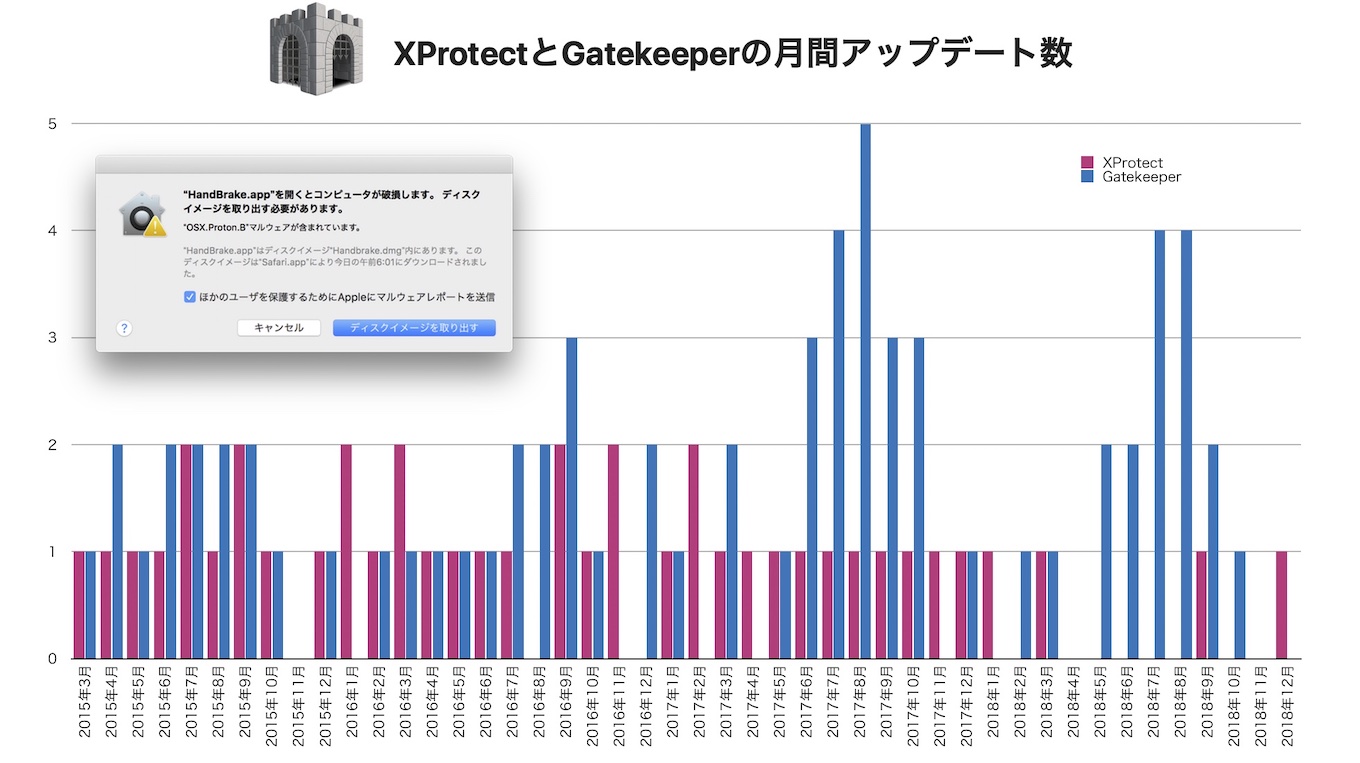

Adobe is aware of reports that an exploit for CVE-2018-15982 exists in the wild.

2015年以降のXProtectおよびGatekeeperデータベースのアップデートは以下の通りで、macOS 10.14 Mojaveリリース以降これまで約月1のペースでアップデートされていたXProtectのアップデートが滞り、アップデートされてもレガシィなFlah Playerのブロックのみとなっているので、今後Appleがアプリ公証サービスの本格運用に入る可能性もあります。

おまけ

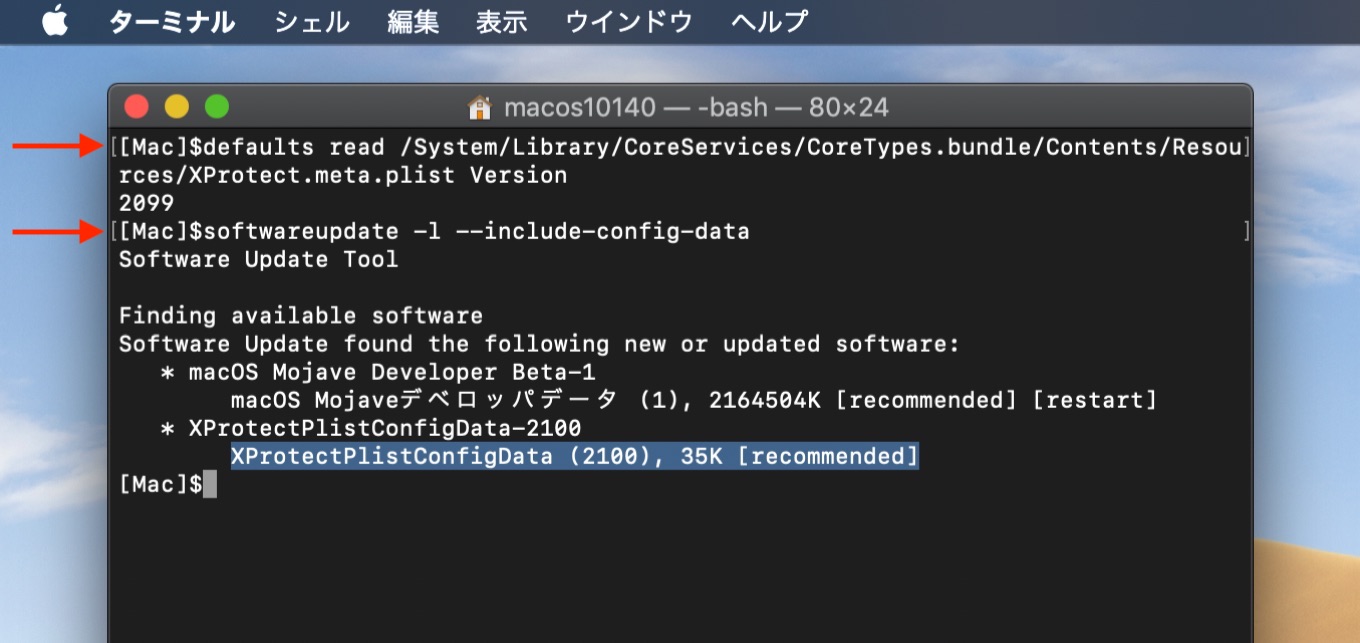

XProtectやGatekeeper, MRTは順次ロールアウトされ自動的にアップデートが行われますが、強制アップデートやGatekeeper/MRTのバージョンの確認は以下のコマンドで行うことが可能です。

- XProtectのバージョンの確認 (Yosemite以後)

defaults read /System/Library/CoreServices/CoreTypes.bundle/Contents/Resources/XProtect.meta Version

defaults read /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XProtect.meta Version

defaults read /private/var/db/gkopaque.bundle/Contents/Info.plist CFBundleShortVersionString

softwareupdate -l --include-config-data

softwareupdate -ia --include-config-data

sudo softwareupdate --background-critical

コメント