Appleのブルートフォースアタック(総当たり攻撃)対策を回避し、iCloudアカウントで使用されているApple IDにブルートフォースアタックをかけるツール「iDict」がGitHubで公開されているそうです。詳細は以下から。

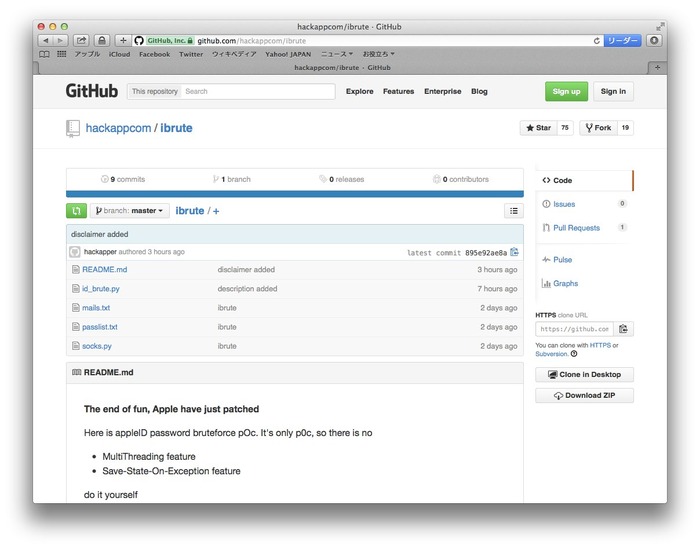

Appleは2014年9月に「iPhoneを探す」の脆弱性をつかれ

[hackappcom/ibrute – GitHub]

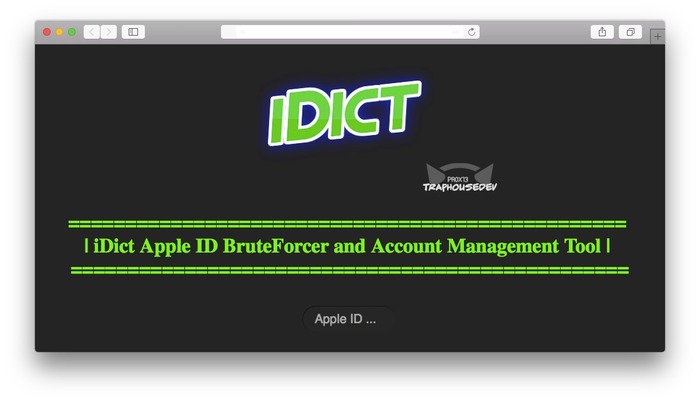

このハッキングツールは昨日@Pr0x13がツイートし「iCloudに使用されているApple IDにブルートフォースアタックをかける際、アカウントロックなどをバイパスしブルートフォースアタックを実行できる」というもので、ソースコードや使い方がGitHubに公開されています。

RT!!!! ~=Release=~!!: 100% legit and fully working iCloud Apple ID BruteForce that bypasses 5 try account lockout <3 http://t.co/GVyyqQm8OB

What is this?A 100% Working iCloud Apple ID Dictionary attack that bypasses Account Lockout restrictions and Secondary Authentication on any account.

[Pr0x13/iDict – GitHub]

iDictはブルートフォースアタック用ツールなのでパスワードのクラッキングは出来ませんが、こちらの500個のパスワードリストに載っているパスワードなら最大500回の試行の後100%パスワードが特定されるそうです。(注:通常は5回パスワードをミスするとApple IDがロックされます)

The sourcecode for the tool has been released onto GitHub. Upon inspection, the tool is really rather crude in its complexity. It simply tries every possible word in its 500-long word-list as the password for a given iCloud account email. This means whilst it will succeed “100%” at trying 500 times over, the tool is by no means guaranteed to succeed at cracking your password.

[New password-hacking tool for iCloud – 9to5Mac]

関連リンク:

・Pr0x13/iDict – GitHub

・New password-hacking tool for iCloud – 9to5Mac

・iCloud Apple ID Bruteforcer – Hacker News

・Jan 1st 2015- 0Day- iDict Apple iD Bruteforcer bypass rate limiting – Reddit

コメント

このツールのリリースされた時間(PST1月2日午前)とAppleがiCloud上からPhotos Appを削除した時間帯が同じらしい…ホワイトハッカーがいるのかな?

ttp://www.idownloadblog.com/2015/01/02/apple-id-brute-force-tool/

And like I said before, the Photos web app (pictured above) has disappeared from both the http://www.iCloud.com and beta.iCloud.com website this morning. We couldn’t determine at post time whether this removal was permanent or temporary or if the connection to the release of the ‘iDict’ tool is purely coincidental.