最新のmacOS Mojaveにもシステム管理者権限を必要とせずにローカルに保存されたキーチェーンのパスワードを全て盗むことができるゼロデイ脆弱が発見されるたそうですが…詳細は以下の通り。詳細は以下から。

![]()

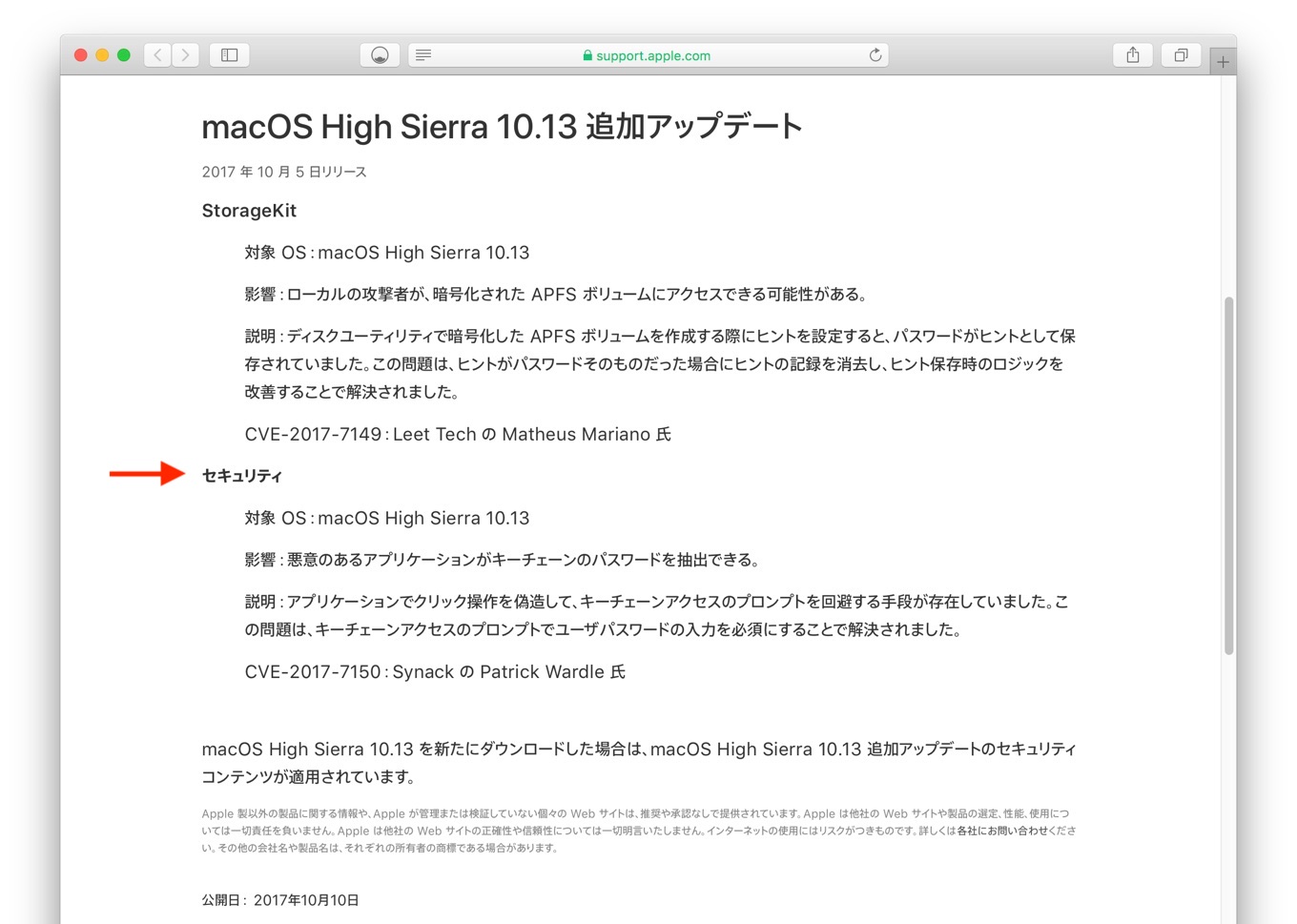

Appleは2017年09月にリリースしたmacOS 10.13 High Sierraで、新しいKernelセキュリティ「Secure Kernel Extension Loading (以下、SKEL)」を導入したものの、このSKELの実装に問題があり、2回のマウスイベントを実行するだけで認証をバイパスできる脆弱性が発見され、その後この脆弱性がmacOSのパスワードマネージャー「Keychain」にもあることが確認(通称:keychainStealer)され、Appleは10月に緊急の追加アップデートを公開し、この脆弱性(CVE-2017-7150)に対処しましたが、

対象 OS:macOS High Sierra 10.13

影響:悪意のあるアプリケーションがキーチェーンのパスワードを抽出できる。

説明:アプリケーションでクリック操作を偽造して、キーチェーンアクセスのプロンプトを回避する手段が存在していました。この問題は、キーチェーンアクセスのプロンプトでユーザパスワードの入力を必須にすることで解決されました。

CVE-2017-7150:Synack の Patrick Wardle 氏macOS High Sierra 10.13 追加アップデートのセキュリティコンテンツについて – Apple サポート

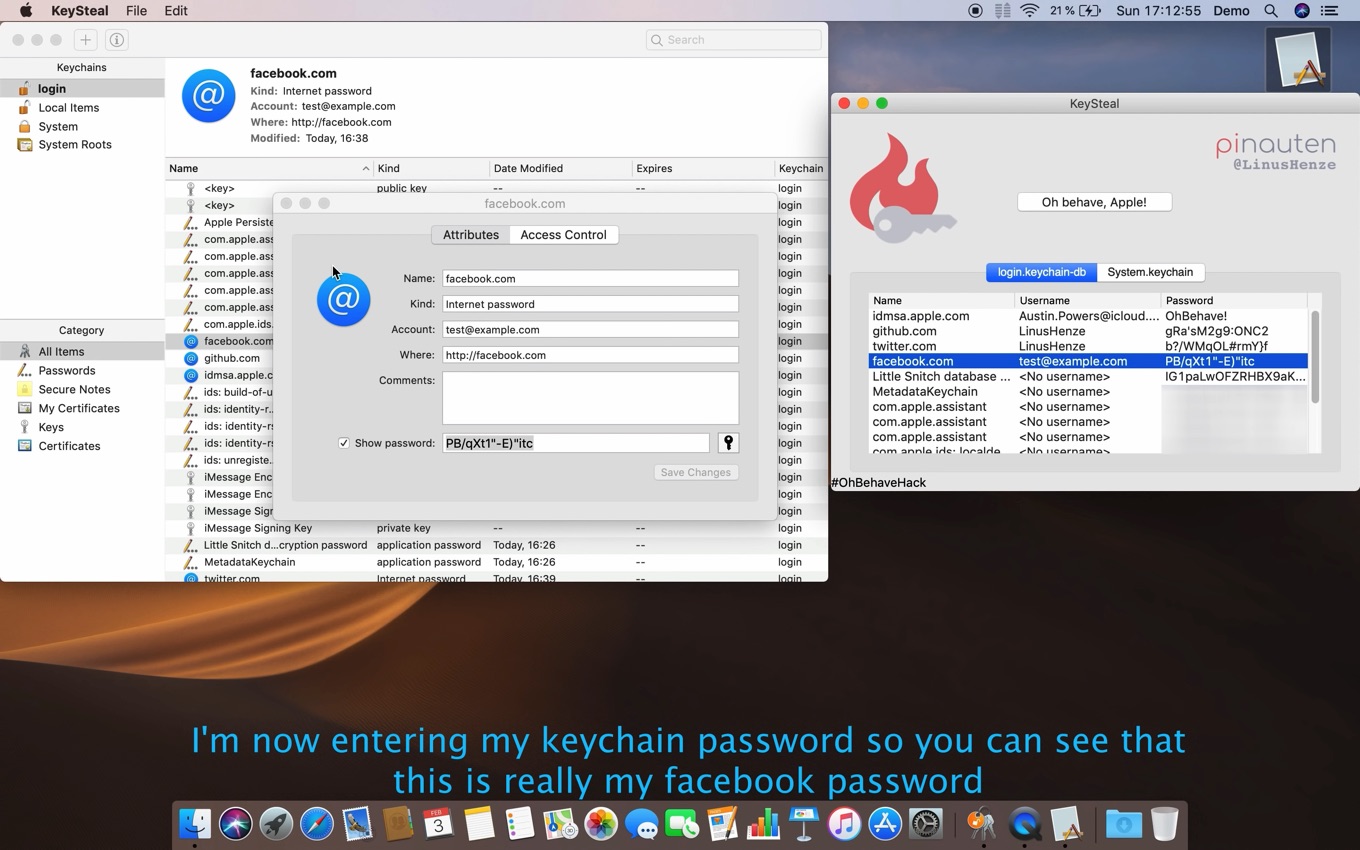

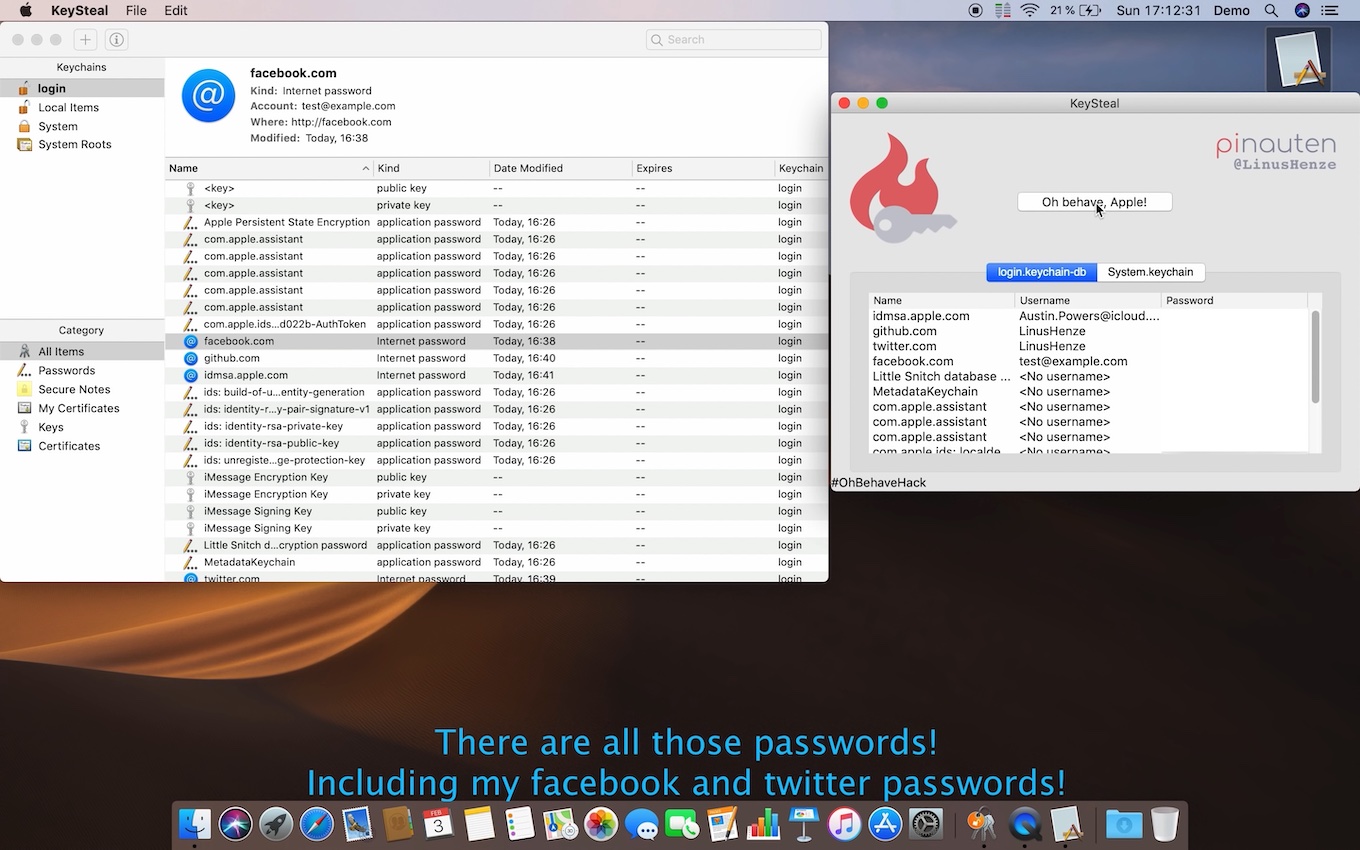

WebKitの脆弱性などを公開しているドイツのセキュリティ研究者Linus Henzeさんによると、システム管理者やroot権限およびパスワードプロンプトの表示を必要とせずにAppleのKeychainからパスワードを盗むことができる脆弱性が最新のmacOS 10.14.3 Mojaveにも発見されたそうです。

Remember KeychainStealer by @patrickwardle which can steal all your keychain passwords?

While his vulnerability is patched now, I've found a new one, affecting macOS Mojave and lower.

More information can be found in my video:https://t.co/wBQL2s6v7z#OhBehaveHack #OhBehaveApple— Linus Henze (@LinusHenze) 2019年2月3日

In this video, I’ll show you a 0day exploit that allows me to extract all your (local) keychain passwords on macOS Mojave (and lower versions).

Without root or administrator privileges and without password prompts of course.YouTubeより

KeySteal

Linusさんはこの脆弱性をKeyStealと名付けて検証動画を公開し、他のセキュリティ研究者もこれを確認したそうですが、LinusさんはAppleがmacOSに対する“Bug Bounty Program”を提供していないとして、Appleへの公開を拒否しているため、約15年間Mac OS存在し続け、非特権ユーザーでもカーネルのReal/Writeが可能な脆弱性(通称:IOHIDeous)と同様に、Linusさんの気分次第で突如公開されるかもしれません。

I won’t release this.

The reason is simple: Apple still has no bug bounty program (for macOS), so blame them.YouTubeより

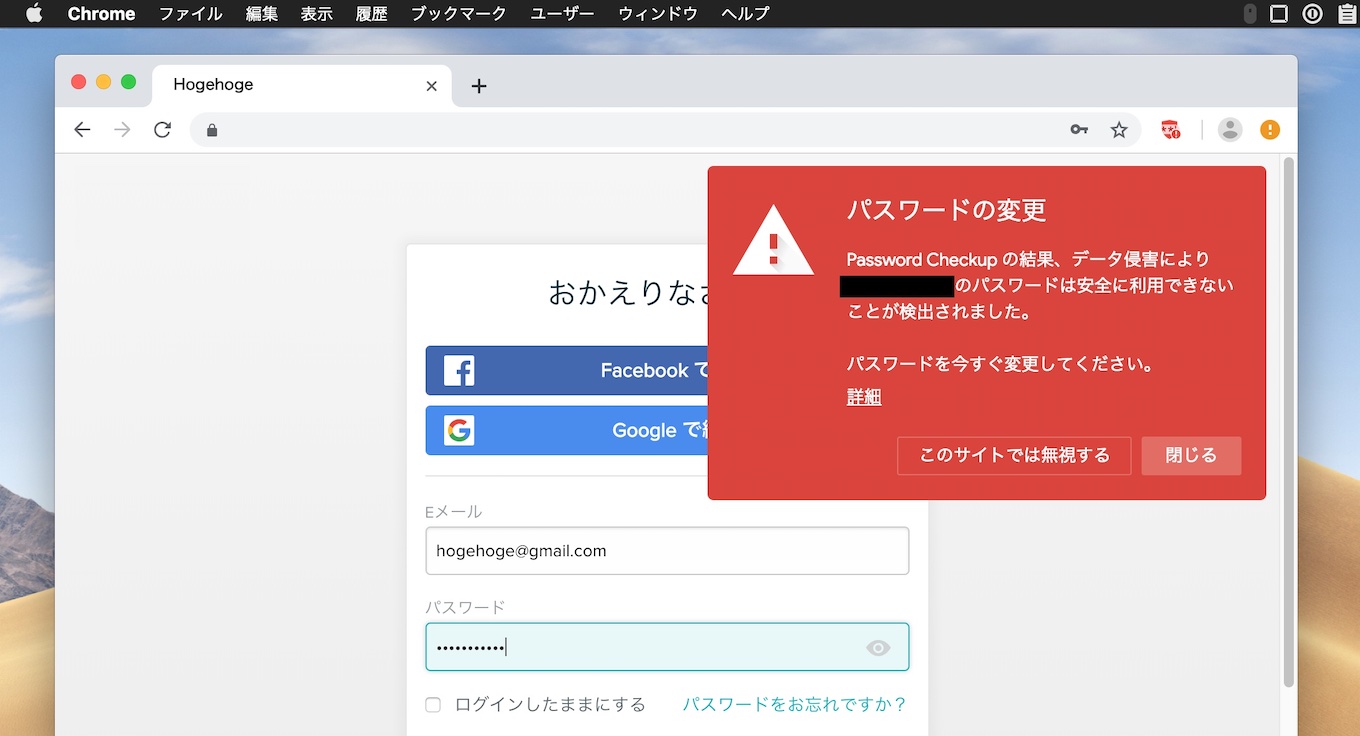

ちなみに、CNBCによるとiOS 12.1.3のFaceTimeのグループ通話で受信側が応答する前に受信者の音を拾ってしまうバグを発見した14歳のGrant ThompsonさんにはiOSの”Bug Bounty Program”に基づき、25,000~200,000ドルの報奨金が支払われるようです。

“They also indicated that Grant would be eligible for the bug bounty program. And we would hear from their security team the following week in terms of what that meant,” she said.

Apple could pay reward to Grant Thompson, 14, who found FaceTime bug – CNBC

追記

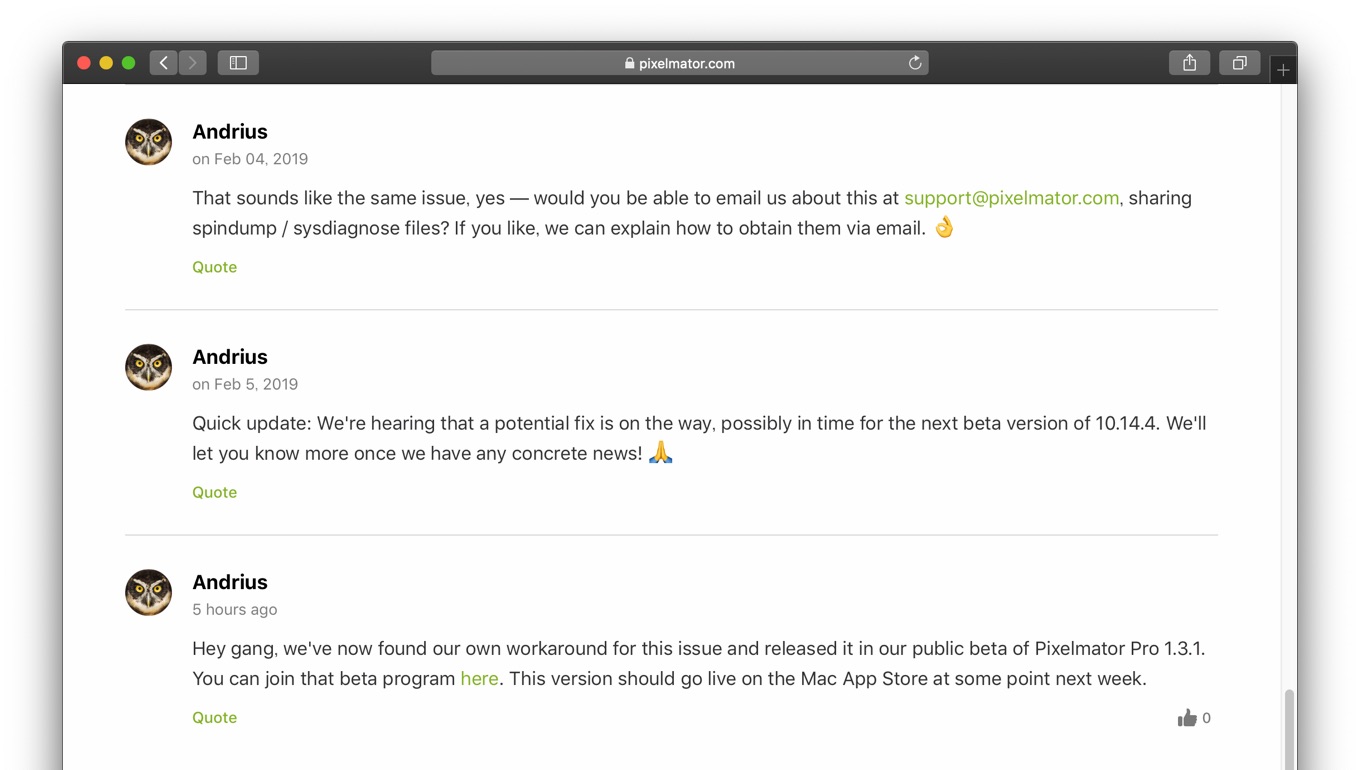

Appleはこの問題に対し、発見者のLinus Henzeさんにコンタクトを取ったそうですが、Linusさんは詳細を公開しなかったそうです。

コメント

15年!も存在し続けたんか

こんなのあったなら使いたかったな。2、3度あったログインパスワード忘れたというたわけからの相談があったこともあったので、それも助けられたやんということでw

皮肉抜きにあの大臣の防衛方が一番最強に思えてきた。

本音はMac OS どうでもいい感否めないんじゃね?

クックさん。