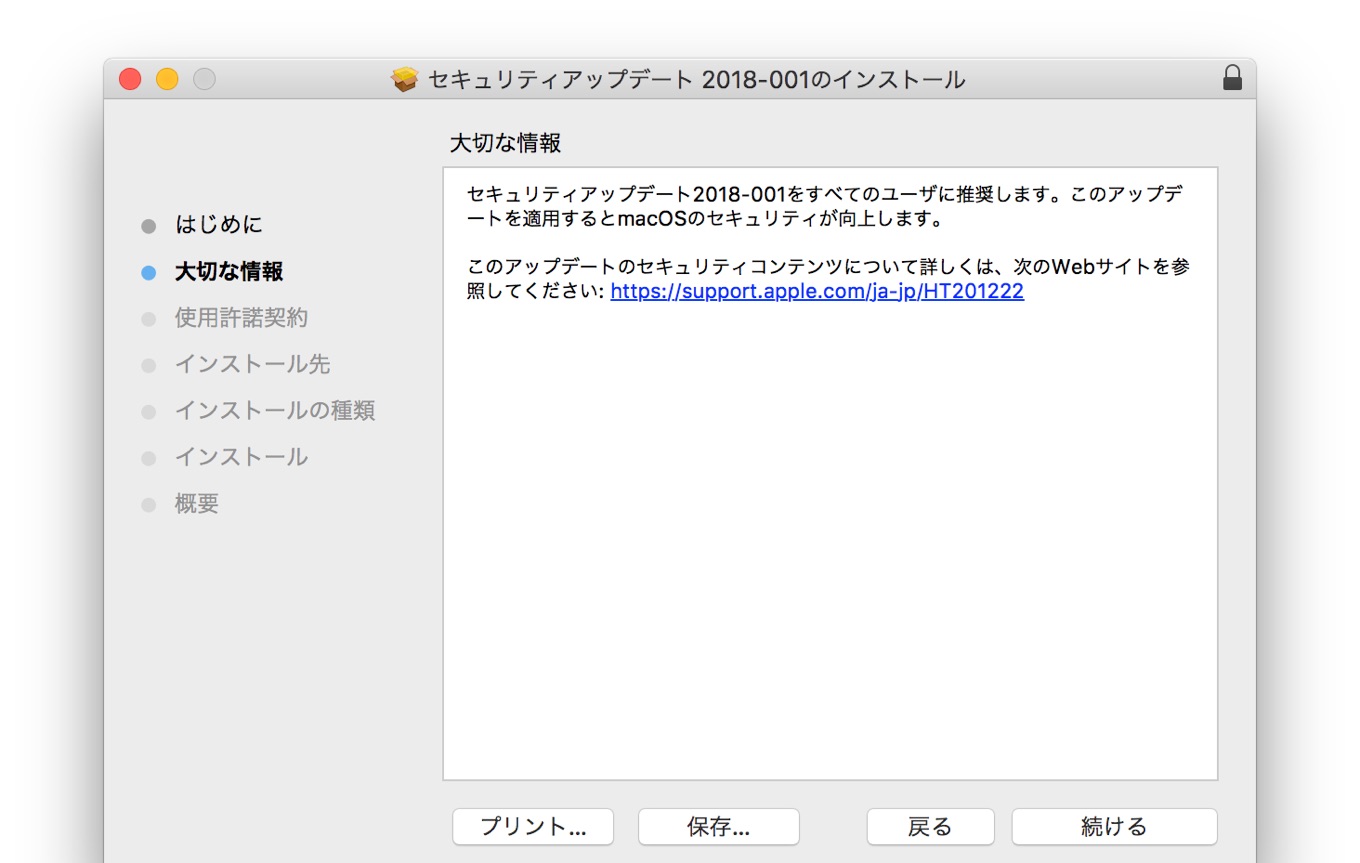

Appleは15年前からMac OS存在し2018年1月1日にゼロデイとして公開された脆弱性をセキュリティ・アップデート2018-001で修正したと発表しています。詳細は以下から。

![]()

iOSのJailbreakなどを研究しているSiguzaさんは今年01月01日、Mac OS X v10.2 Jaguar時代からmacOS 10.13.1 High Sierraまで約15年間Mac OS存在し続け、非特権ユーザーでもカーネルのReal/Writeが可能になり、SIPを無効にし任意のコードを実行できるIOHIDFamilyの脆弱性(通称:IOHIDeous)を公開しましたが、Appleは現地時間2018年01月23日にリリースしたmacOS 10.13.3 High SierraやOS X 10.11.6/macOS 10.12.6向けのセキュリティ・アップデートでこの脆弱性を修正したそうです。

Whee, my first CVE. 😀

But I dropped it on New Year's Eve and it's number 4098 already? Seems like 2018 is gonna break the CVE numbering system… https://t.co/968JpyLDc1

— Siguza (@s1guza) 2018年1月23日

IOHIDFamily

- Available for: macOS High Sierra 10.13.2, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

- Impact: An application may be able to execute arbitrary code with kernel privileges

- Description: A memory corruption issue was addressed with improved memory handling.

- CVE-2018-4098: Siguza

About the security content of macOS High Sierra 10.13.3, Security Update 2018-001 Sierra, and Security Update 2018-001 El Capitan – Apple Support

IOHIDeousについてSiguzaさんは「AppleはmacOSに“Bug Bounty Program”を提供していないが、私は数年前からAppleにこの脆弱性を報告し続け、PoCも送ったが返事がなくmacOS 10.13.2で一部機能が何らかの理由で動かなくなりリモートではなくローカルでのroot権限昇格なので、2018年01月01日にPoCを含め全てをゼロデイとして公開した」とコメントし、

Wreaking havoc

After all the trouble we went through to get here, it’s high time to do some damage! Let’s get root, bring the kernel task port to userland, install a root shell, and disable SIP and AMFI for good! 😀IOHIDFamily 0day – IOHIDeous

その後セキュリティ研究者らから非難を受けていましたが、結果的にこれが功を奏したのか、Appleはこの脆弱性を現在サポートしているOS X 10.11.6 El Capitan以上で修正したと発表しているので、興味のある方はセキュリティ・アップデートをチェックしてみて下さい。

コメント

もうすっかりセキュリティを語れない会社になってしまったね。

15年間ご苦労様でした。