AppleはHigh Sierraのroot脆弱性に対処するため、2014年のNTPD脆弱性修正時に1度だけ利用した自動アップデートを適用するようです。詳細は以下から。

![]()

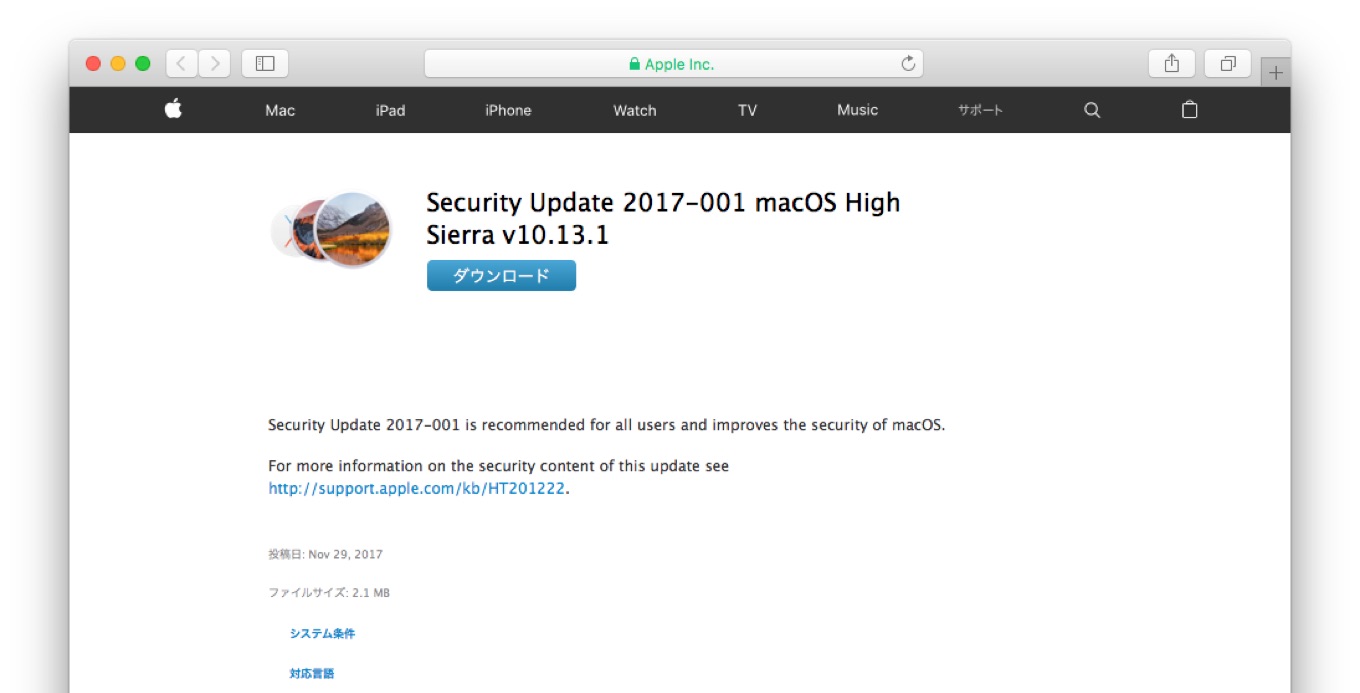

Appleは現地時間2017年11月29日、macOS 10.13.1 Build 17B48までに存在するユーザー名に「root」を入力することにより、パスワード無しに管理者アカウントでログインできてしまう脆弱性CVE-2017-13872に対応するため「Security Update 2017-001」をリリース[1, 2]しましたが、

Daring FireballのJohn GruberさんらAppleの広報から連絡を受けた方々によると、Appleはこの脆弱性を修正するため2012年にMac OSに導入され、その後2014年12月に「NTPDが不正に細工されたパケットを受け取るだけでBuffer Overflowに陥り任意のコードが実行される」という脆弱性”CVE-2014-9295″に対し利用された自動アップデートを適用するようです。

Apple Releases Fix for High Sierra Root Login Bug: https://t.co/wicaWjZlgt

— Daring Fireball (@daringfireball) 2017年11月29日

To my memory, this is only the second time Apple has used MacOS’s automatic — that is to say, non-optional — update mechanism. The other was the NTP Security Update in 2014, that affected Mac OS X 10.8 through 10.10.

Apple Releases Fix for High Sierra Root Login Bug – Daring Fireball

Mac OSの自動アップデートについて

Mac OS X/macOSの自動アップデート機能は通常XProtectやGatekeeperのデータベースなど比較的小さなデータのロールアウトに利用されますが、Appleは今回のセキュリティ問題を重要視しており、

アメリカ国土安全保障省のキュリティ機関であるUS-CERTも同日にこの脆弱性に注意するよう勧告を出しています。(High Sierraのroot脆弱性に対するCVSS基本値は7.2で、2014年のNTPD脆弱性は7.5となっており、どちらも深刻度は「危険」となっています)

VU#113765: Apple MacOS High Sierra root authentication bypass https://t.co/JMi7CFcQKm

— US-CERT (@USCERT_gov) 2017年11月29日

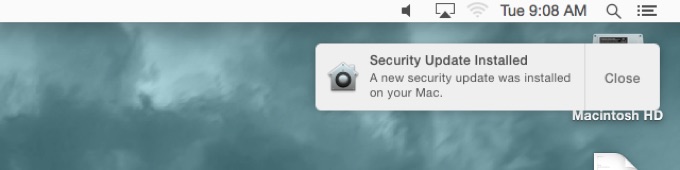

自動アップデートはロールアウトからインストールまで自動で行われ、インストールが終了すると以下の様に「セキュリティ・アップデートのインストールが完了しました」という主旨の通知が表示されるはずですが、Appleは既にこのアップデートをMac App Storeおよび公式サイトで配布しているので、High SierraのMacを利用されている方は自動アップデートを待たずにアップデートすることをお勧めします。

追記

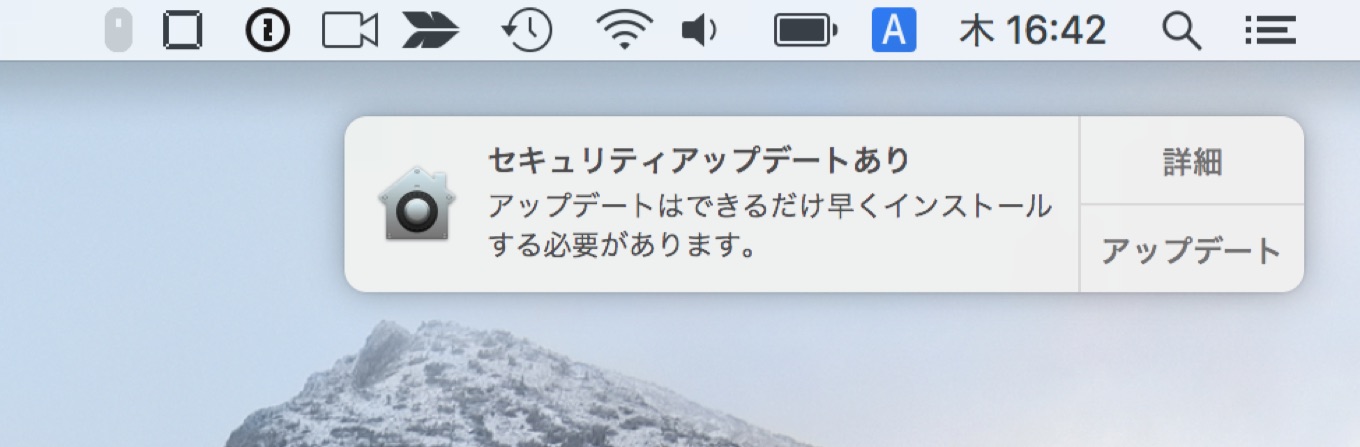

今回のアップデートはセキュリティ・アップデートがあることを知らせる通知が先に表示されるようで、これではAppleの説明”it will be automatically installed on all systems”と違うので、今後通知を無視し続けると自動アップデートが適用されるのかもしれません。

- About OS X NTP Security Update – Apple Support

- About the security content of Security Update 2017-001 – Apple Support

- Daring Fireball: Apple Releases Fix for High Sierra Root Login Bug – Daring Fireball

コメント