Spectre脆弱性を修正した「macOS 10.13.2追加アップデート」適用前後の「Safari v11.0.2」ベンチマークスコアです。詳細は以下から。

![]()

Appleは本日、GoogleのProject Zeroが現地時間2018年01月03日に一部情報を公開したIntelやARMなど投機的実行機能を持つCPUに対するサイドチャネル攻撃により、同プロセッサを搭載したデバイスで情報が窃取される可能性のある「Spectre(CVE-2017-5753, CVE-2017-5715)」脆弱性への緩和策を講じたSafariをmacOS/iOS向けに公開しましたが、

Spectre は、CVE-2017-5753 (「bounds check bypass」) と CVE-2017-5715 (「branch target injection」) という 2 つの異なる脆弱性の総称です。これらが悪用されると、CPU がメモリアクセス呼び出しの有効性をチェックする際の時間の遅れが悪用され、ユーザプロセスからカーネルメモリのアイテムにアクセスされるおそれがあります。

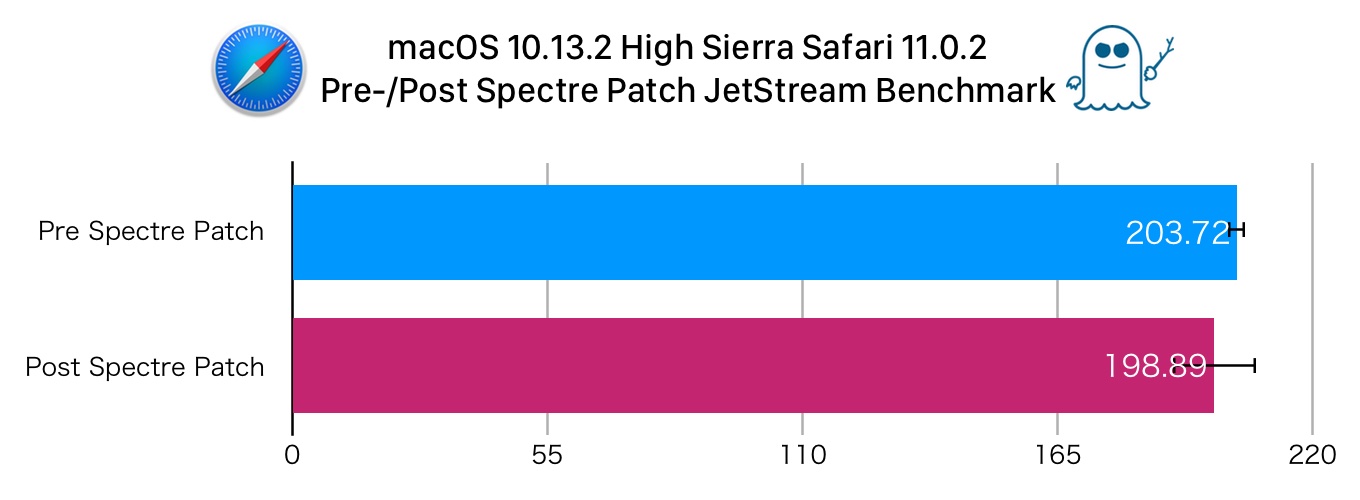

これらの脆弱性について解析した結果、悪用は (Mac や iOS デバイス上でローカルに実行される App であっても) きわめて難しいものの、Web ブラウザで実行される JavaScript を悪用される可能性があることが判明しました。[…] 当社の現時点での検証によると、近日中にリリース予定の Safari の影響緩和策を適用後のパフォーマンス低下については、Speedometer や ARES-6 のテストでは目立った影響はなく、JetStream ベンチマークでも 2.5% 未満の影響しかありません。About speculative execution vulnerabilities in ARM-based and Intel CPUs – Apple Support

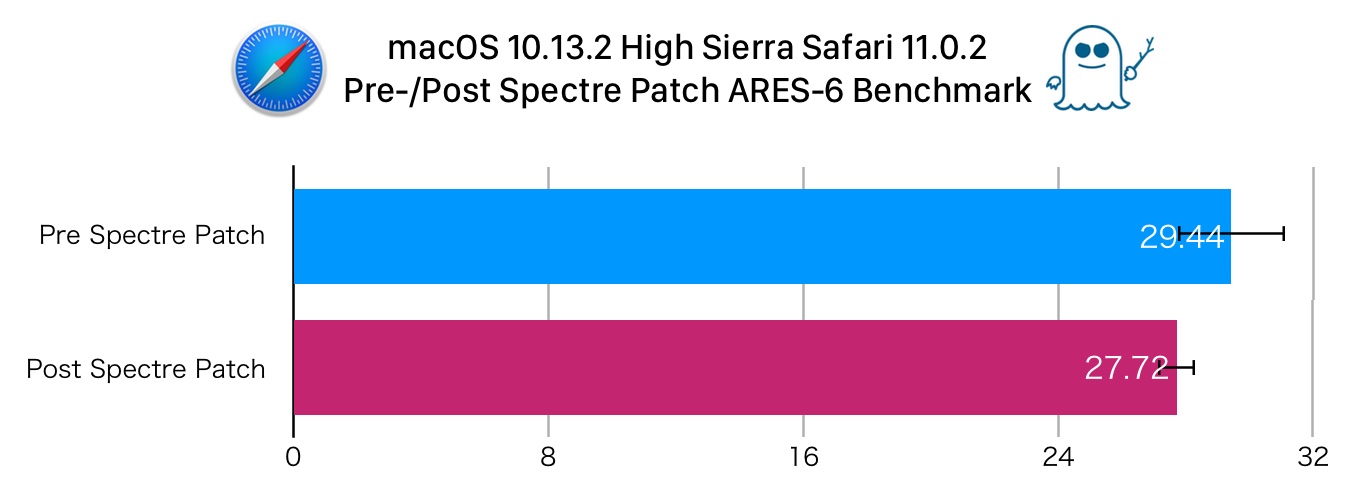

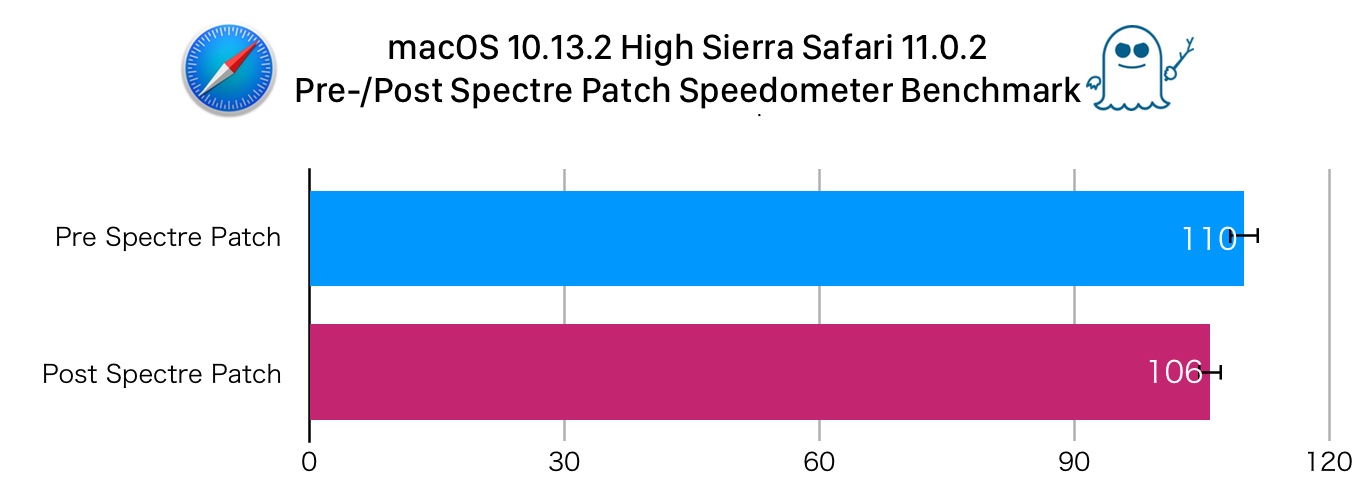

Appleが事前に公開した情報によると、Spectre脆弱性の緩和策を講じたSafariではJavascript系の一部のパフォーマンスが低下するとコメントされていたので、パッチ前後のSafariでSpeedometerおよびARES-6、JetStreamのベンチマークを行ってみました。

| Meltdown緩和策後 | Spectre緩和策後 | |

|---|---|---|

| Geekbench 4 | ほぼ影響なし | – |

| Safari (Speedometer および ARES-6) |

ほぼ影響なし | |

| Safari (JetStream) |

ほぼ影響なし | 2.5%低下 |

ベンチマーク結果

ベンチマーク環境はMacBook Pro (Retina, 13-inch, Early 2015)を利用し、Spectreパッチとなる「macOS 10.13.2追加アップデート」および「Safari v11.0.2 (13604.4.7.1.6)」へアップデートする前後で、JavaScriptベンチマークとなるARES-6およびSpeedometer、JetStreamを利用しています。

使用したベンチマーク

- ARES-6 : ES2015(ES6)を利用したJavaScriptベンチマーク。

- Speedometer : ToDoリストWebアプリを用いたJavaScriptフレームベンチマーク。

- JetStream : Appleが2014年に公開したJavaScriptベンチマーク。

ベンチマーク結果は以下の通りで、どのベンチマークテストも一様にスコアが下がっていますが、Appleのコメント通り1番誤差の少ないJetStreamベンチマークで約2.4%低下した他、1番誤差の大きいARES-6ベンチマークでも6.2%程度となっているので、ベンチマークを行うMacのサンプル数を増やせばSpectreパッチ前後ではあまりパフォーマンスに影響は見られないと思われます。

| Spectreパッチ前 | Spectreパッチ後 | 備考 | |

|---|---|---|---|

| ARES-6 v1.0.1 | 29.44±1.67 | 27.72±0.58 | ▼6.2% |

| Speedometer 1.0 | 110±1.4 | 106±1.4 | ▼3.8% |

| JetStream | 203.72±1.7671 | 198.89±8.9383 | ▼2.4% |

ARES-6

Speedometer

JetStream

コメント

これモバイルSafariでも影響するのかね?

やっぱり落ちるのか。

アップデートしたけどそんなに気にならんな

これDAWとかレスポンスが大事なものはダメージ小さくないんじゃないの?