AppleがMacのウイルス定義データベース「XProtect」を更新しています。詳細は以下から。

Flash PlayerとJava

先日 Adobe Flash PlayerとOracle Javaに立て続けにゼロデイ脆弱性が発覚し、Exploit Codeも公開されたことからAdobe と Oracleはそれぞれの脆弱性を修正したアップデートを公開していました。

- Adobe Flash Player の脆弱性対策について(APSA15-04)(CVE-2015-5122等 – IPA

- Adobe Security Bulletin APSB15-18 – Adobe

- Adobe、ゼロデイ脆弱性を修正した「Flash Player v18.0.0.209」を公開

- Oracle Java の脆弱性対策について(CVE-2015-2590等) – IPA

- Oracle Critical Patch Update – July 2015 – Oracle

- Oracle製品の定例アップデート公開、Javaのゼロデイ脆弱性修正も – INTERNET Watch

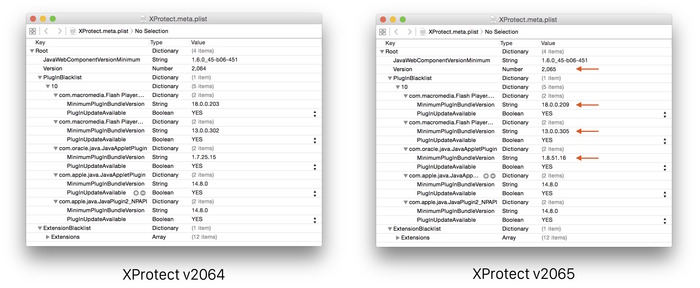

これに伴い、Appleは現地時間 7月15日付けでOS Xのウィルス定義ファイル XProtectをv2065アップデートし、ゼロデイ脆弱性を修正したAdobe Flash Playerプラグイン v18.0.0.209またはv13.0.0.305と、Oracle JavaのWeb Plug-in v1.8.51.16より前のバージョンのプラグインをSafariでブロックするとメーリングリストで通知しています。

APPLE-SA-2015-07-15-1 OS X: Web plug-ins blocked

Due to security issues in older versions, Apple has updated the web plug-in blocking mechanism to disable all versions of the Adobe Flash Player prior to 18.0.0.209 and 13.0.0.305.

In addition, due to security issues in older versions, Apple has updated the web plug-in blocking mechanism to disable all versions of the Oracle Java web plug-in prior to 1.8.51.16 on OS X Lion and later.

Information on blocked web plug-ins will be posted to:

http://support.apple.com/en-us/HT202681

[APPLE-SA-2015-07-15-1 OS X: Web plug-ins blocked – Apple]

Appleは7月10日にもAdobe Flash Playerのゼロデイ脆弱性のためXProtectをアップデートしており、1ヶ月で2回の更新は前例が無いようです。また、今回のアップデートではGatekeeperとマルウェアリストのアップデートは行われていません。

Apple、Macのウイルス定義データベース「XProtect」を更新。ゼロデイ脆弱性が発覚したFlash Playerをブロック。 http://t.co/RBpoQoKZPz http://t.co/DZGsbTQ9I6

おまけ

XProtectやGatekeeperのバージョンはXProtect.meta.plistを直接開くか、以下のdefaults readで確認することが出来ます。

・XProtect

defaults read /System/Library/CoreServices/CoreTypes.bundle/Contents/Resources/XProtect.meta Version

・Gatekeeper

defaults read /private/var/db/gkopaque.bundle/Contents/Info.plist CFBundleShortVersionString

まだアップデートされていない場合は以下のコマンドで手動アップデートも可能ですが、

$sudo softwareupdate --background-critical

ステム環境設定の[App Store] > [アップデートを自動的に確認]と[システムデータファイルとセキュリティアップデートをインストール]をOFFにした状態だとアップデートされない

関連リンク:

コメント

AdobeとOracle……

夢のガバガバタッグ