AppleがグループFaceTimeの不具合を修正した「macOS Mojave 10.14.3追加アップデート」および「iOS 12.1.4」をリリースしています。詳細は以下から。

![]()

Appleは現地時間2019年02月07日、グループFaceTime通話時に受信側が応答する前に受信側の音を拾ってしまうバグを修正した「macOS Mojave 10.14.3 (18D109)」および「iOS 12.1.4 (16D57)」をリリースしたと発表しています。

macOS Mojave 10.14.3追加アップデート/iOS 12.1.4では、重要なセキュリティアップデートが提供されます。このアップデートは、すべてのユーザに推奨されます。

リリースノートより

CVE

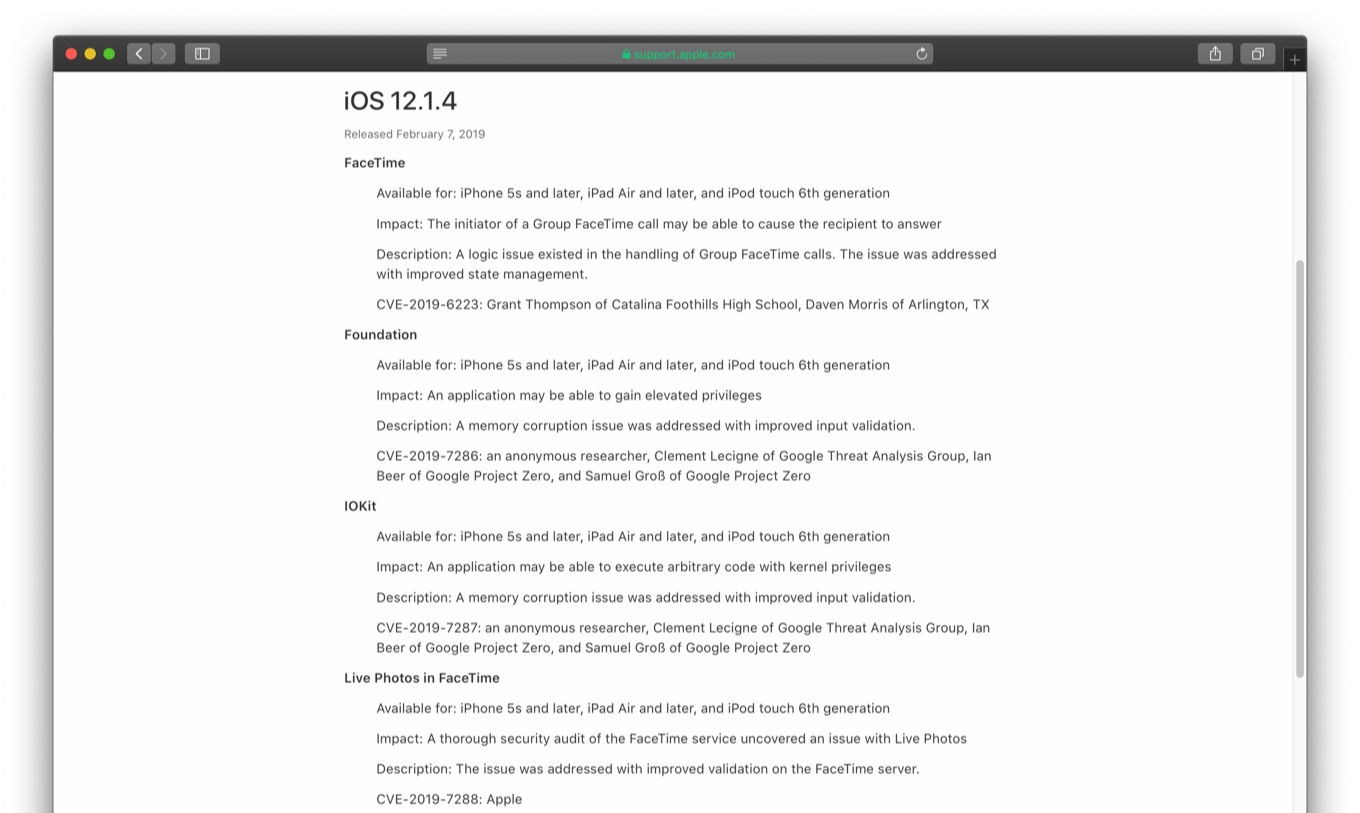

macOS Mojave 10.14.3追加アップデートではCVEベースで3件、iOS 12.1.4ではCVEベースで4件の脆弱性が修正されており、グループFaceTimeの不具合(CVE-2019-6223)には、この脆弱性を初めて発見したとされるカタリナ・フットヒルズ高校のGrant Thompsonさん14歳とDaven Morrisさんが他の脆弱性を発見したGoogleのProject ZeroグループやAppleと並んで登録されています。

FaceTime

- Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation

- Impact: The initiator of a Group FaceTime call may be able to cause the recipient to answer

- Description: A logic issue existed in the handling of Group FaceTime calls. The issue was addressed with improved state management.

- CVE-2019-6223: Grant Thompson of Catalina Foothills High School, Daven Morris of Arlington, TX

About iOS 12 Updates – Apple

また、AppleはGrant ThompsonさんにiOSの”Bug Bounty Program”に基づき、報奨金を支払うと約束したそうなので、25,000~200,000ドル(270~2,200万円)の間で報奨金が支払われると思われます。

| 脆弱性 | 報奨金 |

|---|---|

| ファームウェアのセキュアブートに関する脆弱性 | 最大20万ドルまで |

| Apple A/TチップのSecure Enclaveプロセッサから機密情報を採取する脆弱性 | 最大10万ドルまで |

| カーネル権限で任意のコードを実行できる脆弱性 | 最大5万ドルまで |

| 権限のない状態でAppleのサーバにあるiCloudアカウントのデータへのアクセスできる脆弱性 | |

| SandboxプロセスからSandbox外のユーザデータへのアクセスが可能な脆弱性 | 最大2.5万ドルまで |

追記

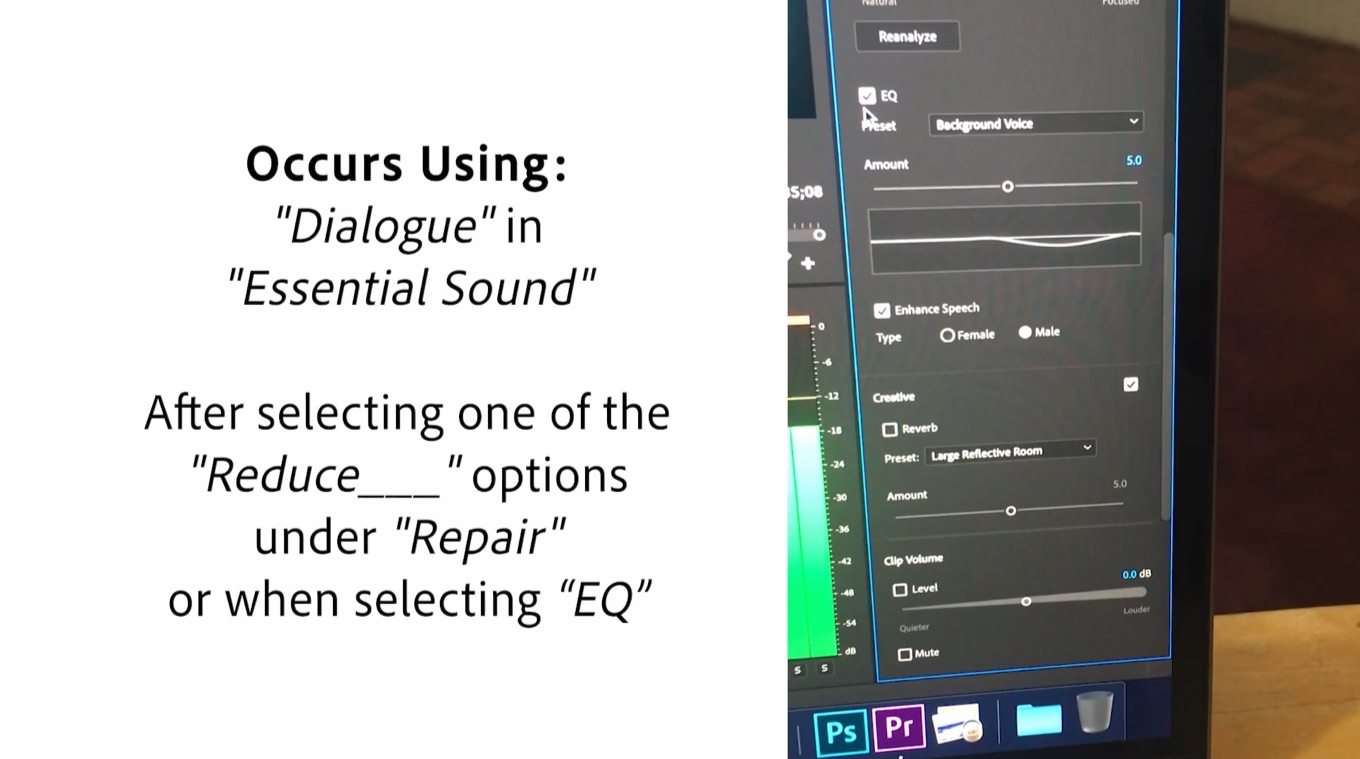

また、GoogleのProject Zeroが発見した「アプリケーションに昇格した権限を取得される可能性がある」脆弱性CVE-2019-7286 およびCVE-2019-7287は既にゼロデイとして実際に利用された可能性があるそうなので、ユーザーの方は時間を見つけてアップデートすることをオススメします。

CVE-2019-7286 and CVE-2019-7287 in the iOS advisory today (https://t.co/ZsIy8nxLvU) were exploited in the wild as 0day.

— Ben Hawkes (@benhawkes) 2019年2月7日

iOS 12.1.4 👍 @_clem1 and @ProjectZeroBugs

CVE-2019-7286 & CVE-2019-7287

Targeted users might want to not delay installing.https://t.co/OqVwfjRDUo

Thanks to Apple for turning around this fix so quickly!— Shane Huntley (@ShaneHuntley) 2019年2月7日

- About iOS 12 Updates – Apple

- macOS Mojave 10.14.3 Supplemental Update – Apple

コメント

iPhone SEユーザのワイ、低みの見物