AppleがmacOS 10.13.6 High Sierraおよびセキュリティアップデート2018-004でIntel CPUのLazy FP state restore脆弱性を修正したと発表しています。詳細は以下から。

![]()

Appleは現地時間2018年07月09日、High Sierra向けに「macOS High Sierra 10.13.6アップデート」、El CapitanおよびSierra向けに「セキュリティ・アップデート 2018-004」をリリースしましたが、同アップデートではIntelが今年06月に情報を公開した「Lazy FP state restore(CVE-2018-3665)」脆弱性が修正されているそうです。

Intel Releases Security Advisory on Lazy FP State Restore Vulnerability https://t.co/DZbUGkFrqe

— US-CERT (@USCERT_gov) 2018年6月13日

2018 年 6 月 14 日、Lazy FP State Restore というサイド チャネル投機的実行に関係する新たな脆弱性が発表され、CVE-2018-3665 が割り当てられました。

攻撃者はローカル プロセスを介して、FP (浮動小数点)、MMX、および SSE の登録状態に格納されている情報を投機的実行によって Intel Core ファミリ CPU のセキュリティ境界を越えて開示する可能性があります。攻撃者がこの脆弱性を悪用するには、他の投機的実行の脆弱性と同様に、システムのローカルでコードを実行できることが必要です。登録状態の開示される可能性がある情報は、システム上で実行されるコードと、コードの FP の登録状態に機密情報が格納されているかどうかによって変わります。ADV180016 | Lazy FP State Restore – Microsoft

Lazy FP state restoreはMeltdownと同じく投機的実行機能を持つCPUに対するサイドチャネル攻撃によりデータを推測できるというもので、Ubuntuなどでは既に一部修正され、Microsoftもセキュリティ アドバイザリを公開しています。

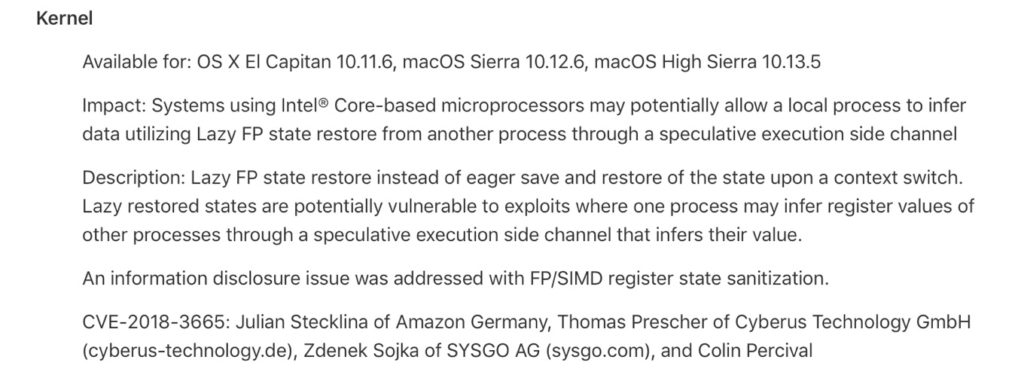

Kernel

- Available for: OS X El Capitan 10.11.6, macOS Sierra 10.12.6, macOS High Sierra 10.13.5

- Impact: Systems using Intel® Core-based microprocessors may potentially allow a local process to infer data utilizing Lazy FP state restore from another process through a speculative execution side channel

- Description: Lazy FP state restore instead of eager save and restore of the state upon a context switch. Lazy restored states are potentially vulnerable to exploits where one process may infer register values of other processes through a speculative execution side channel that infers their value.

- An information disclosure issue was addressed with FP/SIMD register state sanitization.

- CVE-2018-3665: Julian Stecklina of Amazon Germany, Thomas Prescher of Cyberus Technology GmbH (cyberus-technology.de), Zdenek Sojka of SYSGO AG (sysgo.com), and Colin Percival

About the security content of macOS High Sierra 10.13.6, Security Update 2018-004 Sierra, Security Update 2018-004 El Capitan – Apple Support

おまけ

また、macOS 10.13.6 High SierraアップデートではiMac ProがUEFIで「Secure Boot」を一部サポートしているそうなので、iMac ProでWindowsを利用されている方はチェックしてみてください。

macOS 10.13.6 update brings (limited) UEFI SecureBoot support for iMac Pro, so now if SecureBoot is enabled, Windows detects that and acts accordingly.

PK, KEK, db and dbx are read-only (hence limited), configured to trust MS 1st-party CA only. pic.twitter.com/M81xcJB1RG

— Nikolaj Schlej (@NikolajSchlej) 2018年7月9日

コメント