OS X Yosemiteに存在するDYLD_PRINT_TO_FILEの権限昇格脆弱性を抑える「SUIDGuard Kernel Extension」を使ってみました。詳細は以下から。

昨日ドイツのセキュリティ企業”SektionEins”が公開したDYLD_PRINT_TO_FILEの権限昇格脆弱性は、一般ユーザーをrootへ昇格できる1 Line Codeが公開されゼロデイ攻撃の可能性が出てきましたが、

関連記事

- OS X YosemiteのDYLD_PRINT_TO_FILEに権限昇格の脆弱性が発見され、OS X 10.10.4でも実行可能なExploit Codeも公開される

- OS X YosemiteのDYLD_PRINT_TO_FILEに存在する権限昇格脆弱性を利用して、1行でsudoersファイルを書換え誰もがrootユーザー昇格できる実行コードが考案される

- OS X 10.10 DYLD_PRINT_TO_FILE Local Privilege Escalation Vulnerability

- Get root on an OS X 10.10 Mac: The exploit is so trivial it fits in a tweet – The Register

- Bug in latest version of OS X gives attackers unfettered root privileges – Ars Technica

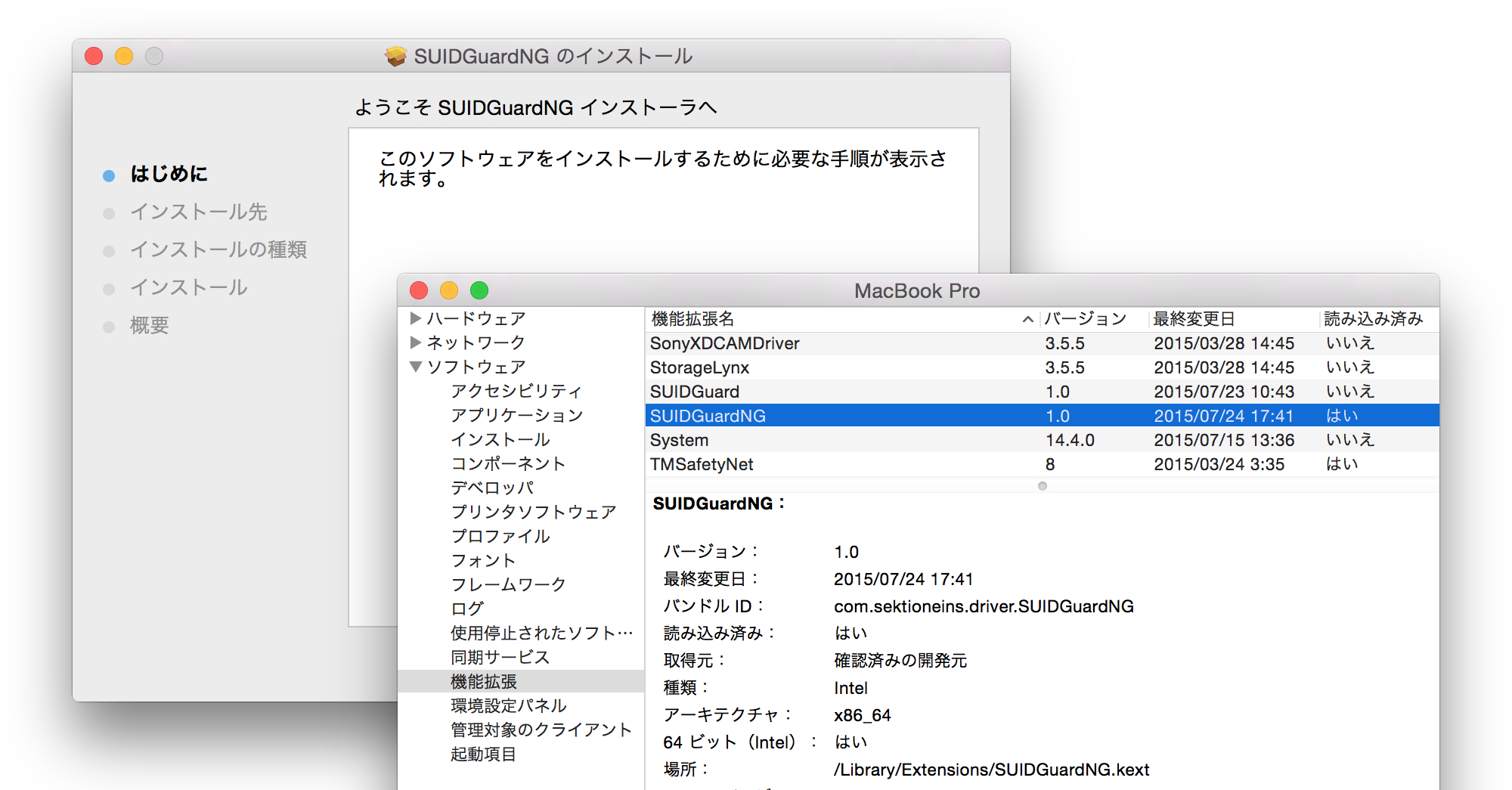

SektionEinsはこの脆弱性をブロックするカーネル拡張”SUIDGuard.kext”をオープン・ソースで公開していたので使ってみた。

My co-worker produced a digitally signed KEXT of SUIDGuard for easier usage https://t.co/Mfxh3v6Rxh

追記

SUIDGuard のインストール方法が間違っているとのご指摘を頂きました、大変失礼いたしました。正しいインストール方法はpirosapの備忘録さまに掲載されている方法か、新たに公開されたSektionEinsの”SUDIGuardNG(pkg)”をご使用下さいSektionEinsの署名付きで、インストール後再起動するだけで適用されます。

Appleがこの脆弱性を修正するのは早くてもOS X 10.10.5以降になると思われるので、iOSのJailbreakでも有名なStefan Esserさんは「Appleがこの脆弱性を修正するのを待つか、このカーネル拡張をインストールするかどちらかを選択しなさい」とコメントしています。

Wait for the fix from #Apple for months or just install https://t.co/YhZOJWKNJA

関連リンク:

- sektioneins/SUIDGuard – GitHub

- OS X YosemiteのDYLD_PRINT_TO_FILEの権限昇格を抑える「SUIDGuard」の正しい(?)仕込み方 – pirosapの備忘録

- Re: Mein Workarround | Forum – heise online

コメント