Appleが2件のゼロデイ脆弱性を修正した「iOS/iPadOS 16.6.1」をリリースしています。詳細は以下から。

Appleは現地時間2023年09月07日、iPhone 8以降のiPhoneやiPad Pro、iPad Air (第3世代)、iPad (第5世代)、iPad mini (第5世代)向けに07月にリリースした「iOS/iPadOS 16.6 (20G75)」のHotfixとなる「iOS/iPadOS 16.6.1 (20G81)」を新たに公開しています。

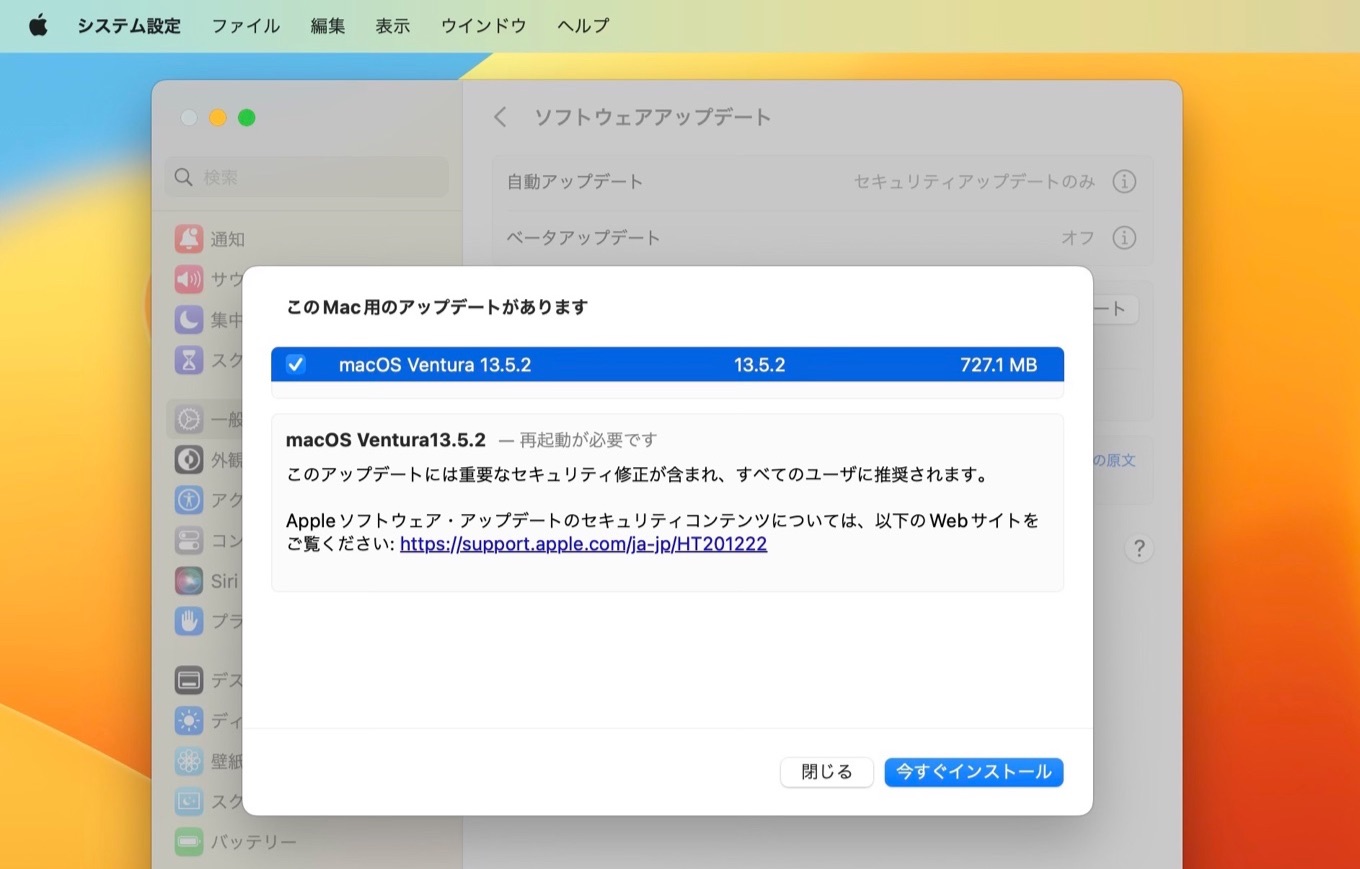

このアップデートには重要なセキュリティアップデートが含まれ、すべてのユーザに推奨されます。

リリースノートより

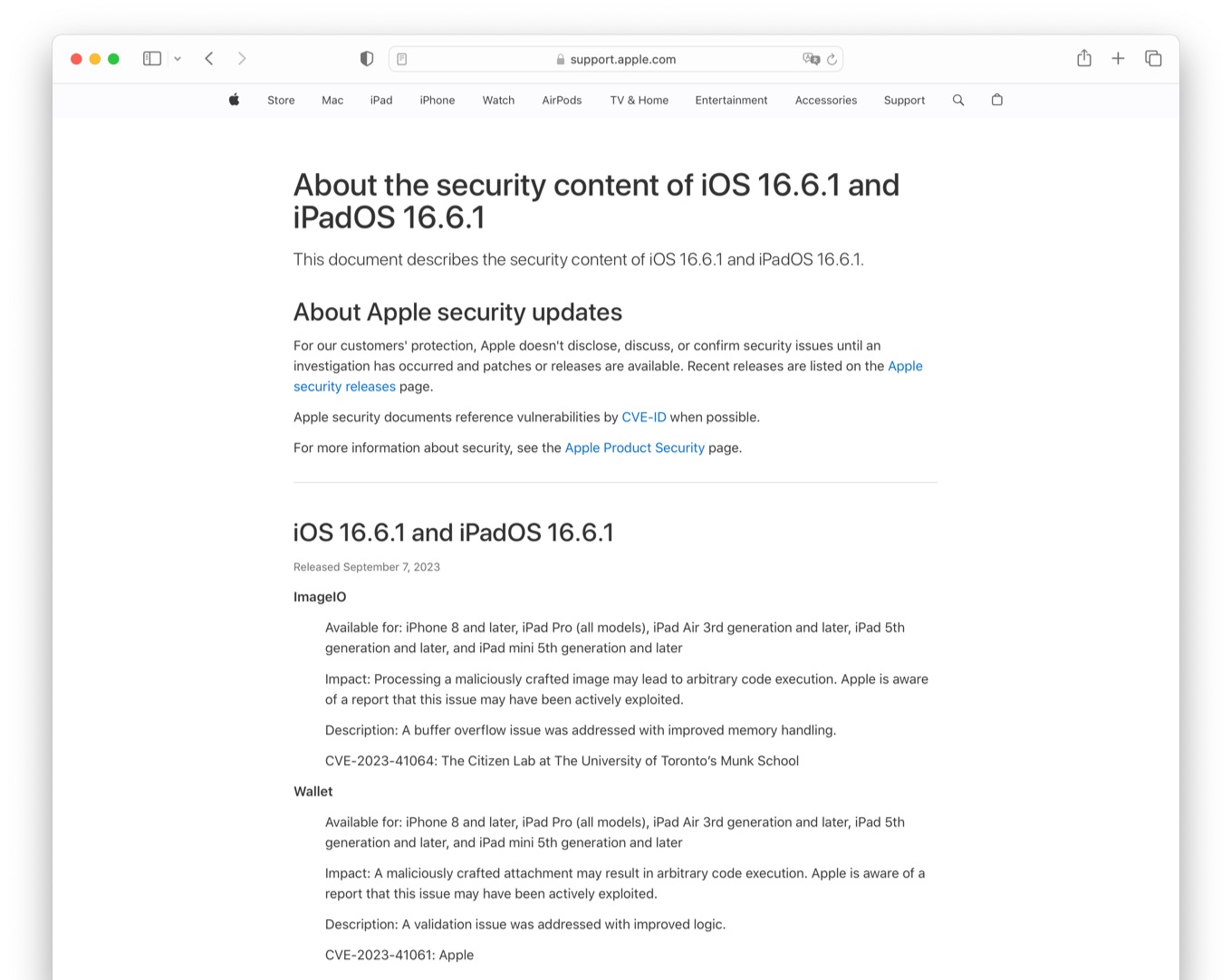

Appleが公開したリリースノートには「このアップデートには重要なセキュリティアップデートが含まれ」としか記載されていませんが、同時に公開したセキュリティコンテンツによると、iOS/iPadOS 16.6.1にはImageIO(CVE-2023-41064)とWallet(CVE-2023-41061)に関する2件の脆弱性が含まれており、

Impact: Processing a maliciously crafted image may lead to arbitrary code execution. Apple is aware of a report that this issue may have been actively exploited.

About the security content of iOS 16.6.1 and iPadOS 16.6.1より

Appleは、どちらの脆弱性に関しても積極的に悪用された可能性があるという報告を確認し、ImageIOに関しては報告者としてクレジットされているトロント大学Munk SchoolのThe Citizen Labが、iMessageなどに悪意のある画像を処理させる事でゼロクリックで任意のコードを実行させられる可能性があるゼロデイ脆弱性をイスラエルNSO GroupのスパイウェアPegasasusが悪用しているのを確認したとプレスリリースを公開、

🚨 Update your @apple products immediately!

Last week we @citizenlab discovered a new #Pegasus zero-click exploit chain.

(No clicking required to infect latest iOS!)

Found while checking civil society.

Disclosed to Apple which rushed a patch 1/ https://t.co/NN6LWCbwAj pic.twitter.com/zN3cotBCMk

— John Scott-Railton (@jsrailton) September 7, 2023

この脆弱性にはサードパーティアプリがAppleのWallet機能をアプリに実装するためのPassKitも含まれているため通称BLASTPASSという名前がつけられ、今後脆弱性の詳細を公開すると発表しているので、iPhone/iPadユーザーの方は時間を見つけてアップデートすることをおすすめします。

The BLASTPASS Exploit Chain

We refer to the exploit chain as BLASTPASS. The exploit chain was capable of compromising iPhones running the latest version of iOS (16.6) without any interaction from the victim.

The exploit involved PassKit attachments containing malicious images sent from an attacker iMessage account to the victim.BLASTPASS: NSO Group iPhone Zero-Click, Zero-Day Exploit Captured in the Wild – The Citizen Lab

おまけ

なお、AppleはWalletの脆弱性に関して、Apple Watchにも「watchOS 9.6.2 (20U90)」をApple Watch Series 4以降のApple Watchにリリースしています。

- Apple security releases – Apple Support

- BLASTPASS: NSO Group iPhone Zero-Click, Zero-Day Exploit Captured in the Wild – The Citizen Lab

コメント