High Sierraのroot脆弱性「I am root」はmacOS v10.13.0からv10.13.1へアップデートすると脆弱性が再発する可能性があるようです。詳細は以下から。

![]()

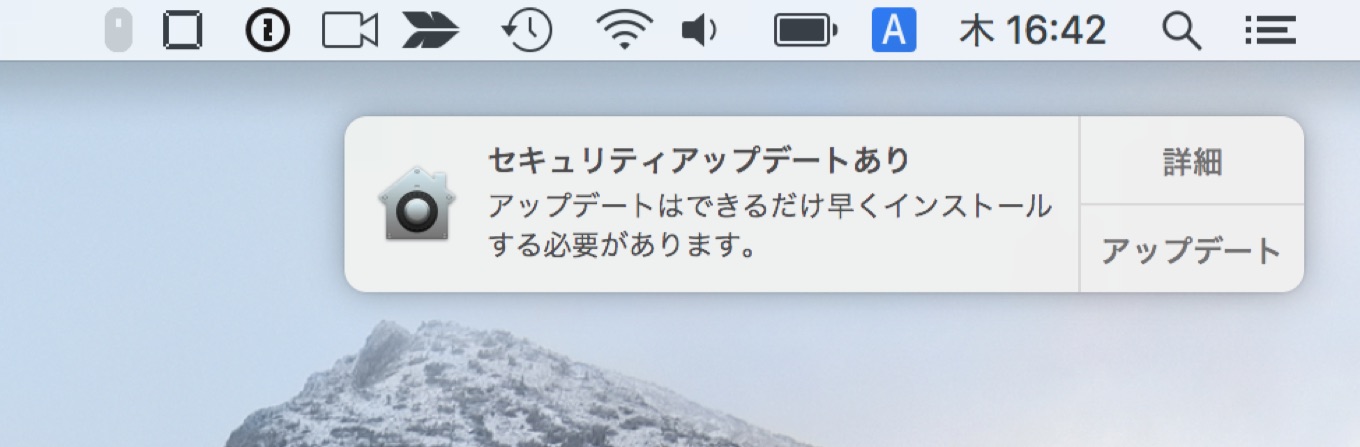

Appleは現地時間2017年11月28日からユーザ名に「root」を使用することでパスワード無しに管理者権限でログインできるroot権限昇格の脆弱性”CVE-2017-13872 “通称「I am root」について声明を出し、最新のセキュリティ・アップデートで修正しましたが、米WIREDや複数のMacユーザによるとこの脆弱性はパッチを当てたmacOS v10.13.0からv10.13.1へアップデートすると再発する可能性があるようです

Mac Users: You know how Apple fixed that terrifying "root" problem? The latest update brings it right back https://t.co/DUMb44sosE

— WIRED (@WIRED) 2017年12月1日

But now multiple Mac users have confirmed to WIRED that Apple’s fix for that problem has a serious glitch of its own. Those who had not yet upgraded their operating system from the original version of High Sierra, 10.13.0, to the most recent version, 10.13.1, but had downloaded the patch, say the “root” bug reappears when they install the most recent macOS system update. And worse, two of those Mac users say they’ve also tried re-installing Apple’s security patch after that upgrade, only to find that the “root” problem still persists until they reboot their computer, with no warning that a reboot is necessary.

Apple’s MacOS High Sierra Update Reintroduces “Root” Bug For Some Users – WIRED

どのようなプロセスで脆弱性が再発するかは分かっていないようですが、MalwareBytesのReedさんは、macOS 10.13.1のroot脆弱性が「Security Update 2017-001」を適用しても再起動するまで脆弱性を修正できていなかったということを確認しているそうです。

After Reed confirmed that 10.13.1 reopened the “root” bug, he again installed Apple’s security fix for the problem. But he found that, until he rebooted, he could even then type “root” without a password to entirely bypass High Sierra’s security protections.

Apple’s MacOS High Sierra Update Reintroduces “Root” Bug For Some Users – WIRED

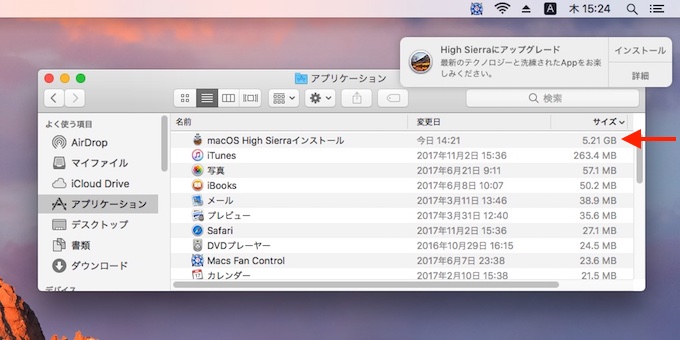

個人的には確認していませんが、Appleは現地時間2017年10月31日にmacOS v10.13.1をリリースした後、macOSの自動ダウンロード機能を利用しユーザにroot脆弱性のあるmacOS v10.13.1 Build 14B48をロールアウトしているので、このインストーラが脆弱性を再発させているのではないかと思っていますが、

とりあえずmacOS v10.13.0からv10.13.1へアップデートされた方は再起動し、こちらの方法で最新のパッチ(Security Update 2017-001)が適用&不具合が修正された「macOS v10.13.1 Build 17B1003」かを確認してみて下さい。

コメント

AppleがKBを更新してますよ。