Appleが「Xcode 9」でclone時に任意のコードが実行出来てしまうGitの脆弱性を修正しています。詳細は以下から。

![]()

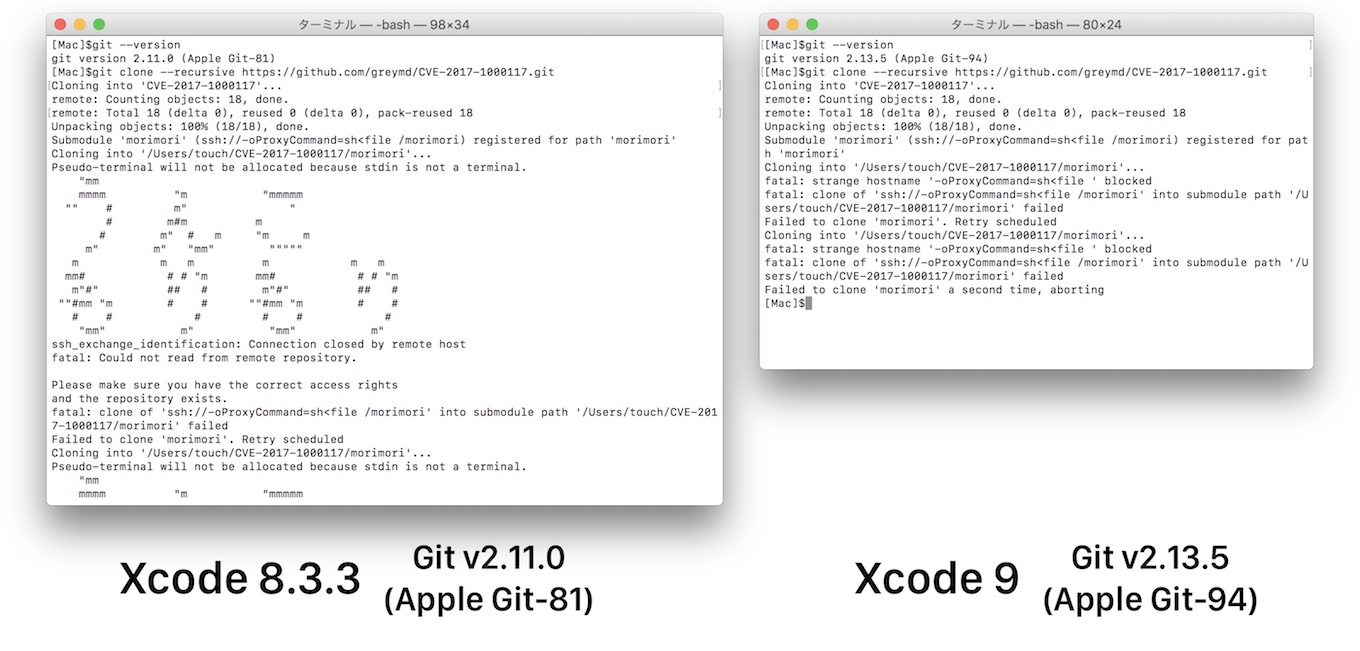

Appleは現地時間2017年09月19日、iOS 11やwatchOS 4, macOS 10.13, tvOS 11のSDKを同梱した「Xcode 9」を開発者向けに公開しましたが、同バージョンではGitの”ssh://”URLハンドリングに発見されたshellコマンドインジェクションを利用し、clone時に任意のコードが実行できてしまう脆弱性”CVE-2017-1000117“およびSVNの”CVE-2017-9800“が修正されています。

Git

- Available for: macOS Sierra 10.12.6 or later

- Impact: Checking out a maliciously crafted repository may lead to arbitrary code execution

- Description: An ssh:// URL scheme handling issue was addressed through improved input validation.

- CVE-2017-1000117

About the security content of Xcode 9 – Apple Support

CVE-2017-1000117はドイツのセキュリティ研究者joernchenさんにより発見され、2017年8月10日にdiscloseされていたため、macOSでは修正まで約40日かかったことになり一部のセキュリティ研究者らはAppleを非難しているようですが、

Apple finally fixed @joernchen's CVE-2017-1000117 for git made public 40 days prior! https://t.co/Lo5VBRlyn4 https://t.co/GPKFO6urSQ

— Scott Piper (@0xdabbad00) 2017年9月20日

とりあえず、AppleのGitをHomebrew版に切り替えた方や以下のリポジトリをcloneして「うんこもりもり」と表示されてしまう方はXcodeをアップデートすることをお勧めします。

git clone --recursive https://github.com/greymd/CVE-2017-1000117.git

- About the security content of Xcode 9 – Apple Support

- Gitの脆弱性によってリポジトリをクローンすると「うんこもりもり」と表示される – BppLOG

コメント

ビルド番号変わらないからGM seedの時には治ってた?