OS X 10.10.4までに存在するDYLD脆弱性を無効化する「SUIDGuard」がアップデートし、OS X 10.10.5で新たに発見されたXNU脆弱性をブロックする「NULLGuard」を同梱したそうです。詳細は以下から。

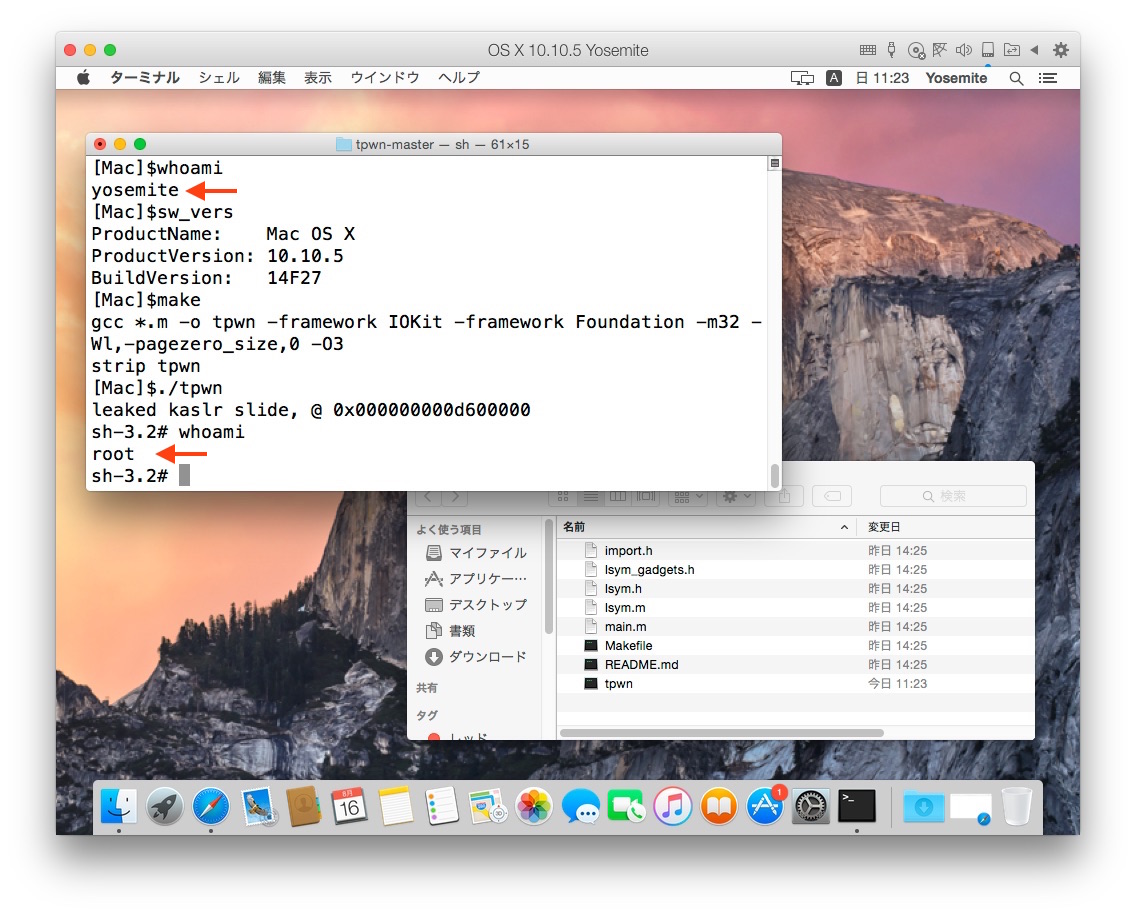

一昨日、OS X 10.10.5 YosemiteにアップデートしたMacでも管理者認証無しにrootユーザーになることが出来る権限昇格脆弱性があることが18歳のイタリア人開発者 Luca Todescoさんによって確認され、LucaさんがそのExploit CodeをGitHubで公開し話題になっていました。

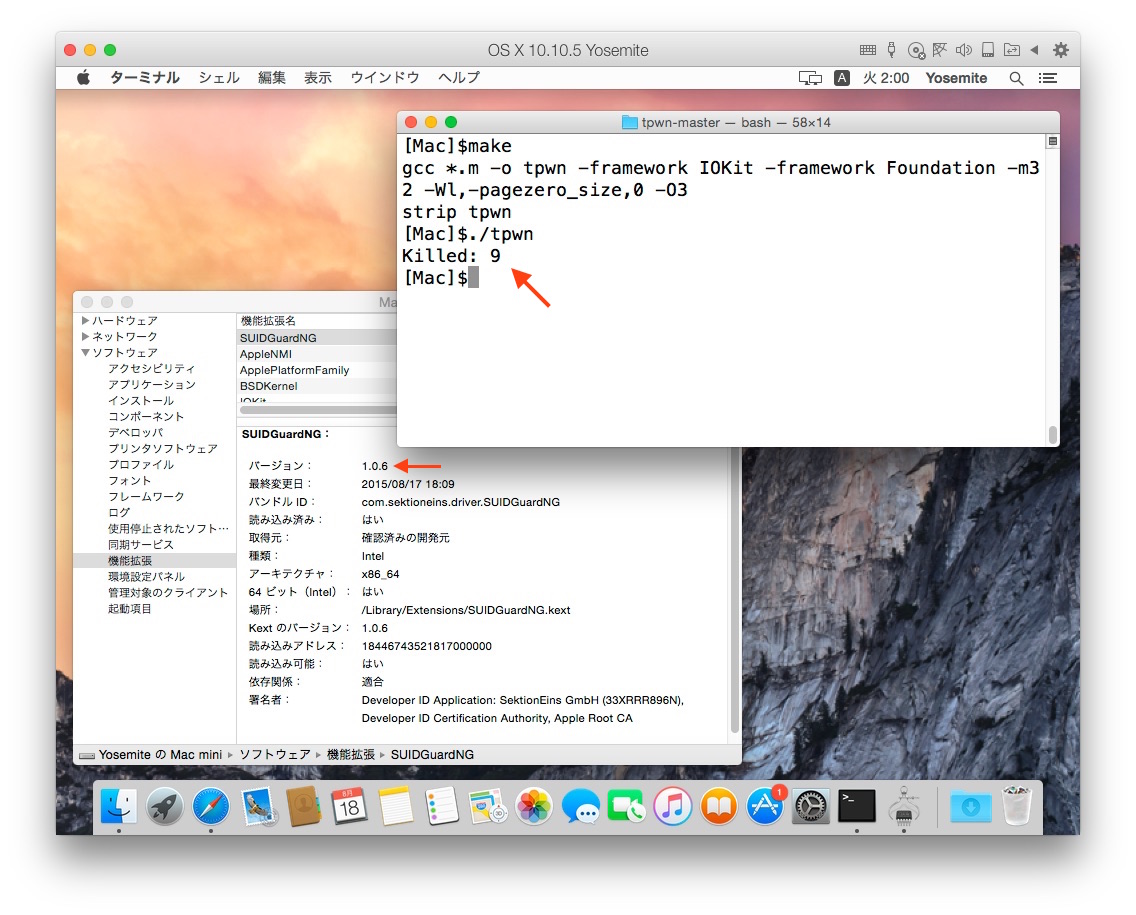

その後、Lucaさんがこの脆弱性をブロックする”NULLGuard“を公開していましたが、Lucaさんがkext署名が可能なDeveloperIDを取得していなかったため、OS X 10.10.4でのDYLD_PRINT_TO_FILE脆弱性を発見し、その脆弱性を修正するSUIDGuardを公開していたドイツのセキュリティ企業”SektionEins”に所属するStefanさんがNULLGuardをSUIDGuardにマージしSUIDGuardNG v1.0.6を公開しています。

I added the idea behind NULLGuard to SUIDGuard but with completely different (safer?) code: grab binary from http://t.co/nFZvqSILrl

Install @i0n1c’s updated SUIDGuard instead of NULLGuard!

SUIDGuardNG v1.0.6はLucaさんが発見したNULLページコードをブロックし以下の様にtpwn PoCを無効化します。

What is SUIDGuard?

SUIDGuard is a TrustedBSD kernel driver that implements several mitigations to protect against weaknesses usually involving SUID/SGID binaries.

- protects SUID/SGID root binaries from DYLD_ environment variables by overwriting the string DYLD_ with XYLD_

- protects the O_APPEND flag usually used when opening e.g. logfiles from being disabled by someone with credentials that are different from those used to open the file

- disallows execution of executables without a __PAGEZERO segment (protects against NULL page exploits like tpwn)

Tested with OS X Yosemite 10.10.5.

[About SUIDGuard – SektionEins]

SUIDGuardNGはBSDライセンスでGitHubに公開されており、 SektionEins GmbHの署名付きdmg, pkgファイルが公式サイトで公開されているので、システム管理者で必要な方は関連リンクから公式サイトへどうぞ。

関連リンク:

コメント